绕过无线路由MAC地址过滤

【内容导航】

?什么是MAC地址过滤

?突破MAC地址过滤步骤

?捕获的无线客户端MAC地址

?更改MAC地址来伪造身份

?在Windows下进行WPA-PSK连接设置

?连接无线接入点

对于无线网络管理员来说,普遍都会认为,启用MAC地址过滤,是可以阻止未经授权的无线客户端访问AP及进入内网,这种安全防御确实可以阻止一部分恶意的攻击行为。不过,单纯地依靠MAC地址过滤来阻止无线攻击者也是不可靠的。

如下图1所示为在Belkin无线路由器中配置MAC地址过滤,出现在MAC地址过滤列表里的网卡才被允许连接该无线路由器。我们可以在下图中MAC地址过滤右下侧空白栏处输入允许通过的MAC地址,然后点击“加入”即可。那么,对于要阻挡的MAC地址,就点选对应那一栏前面的阻挡框。

图1 在Belkin贝尔金无线路由器中配置MAC地址过滤

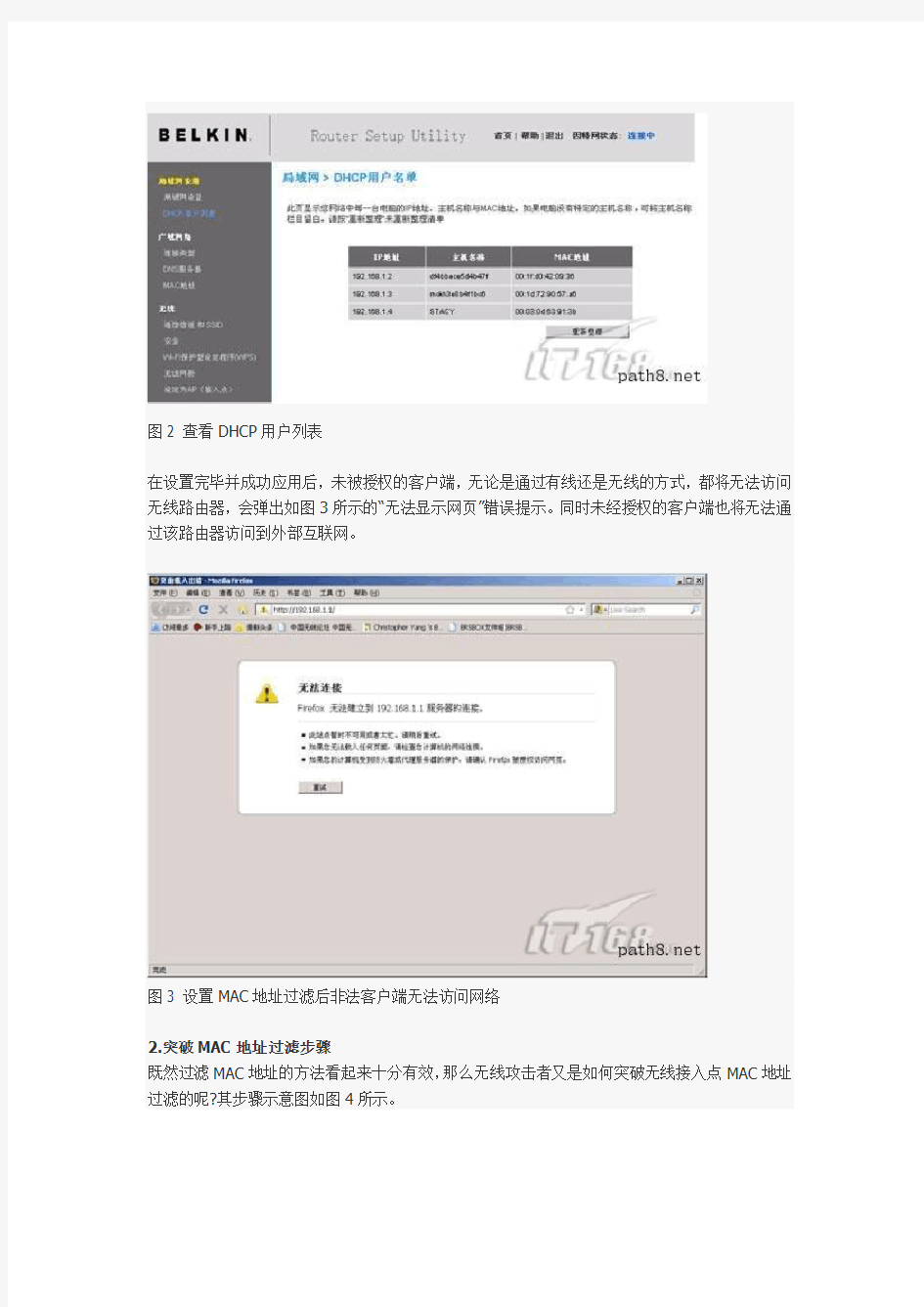

若不知道内网中其它客户端的地址,为方便起见,也可以直接在无线路由器的DHCP列表里查看所有从DHCP获取IP的主机MAC地址。如下图2所示。

图2 查看DHCP用户列表

在设置完毕并成功应用后,未被授权的客户端,无论是通过有线还是无线的方式,都将无法访问无线路由器,会弹出如图3所示的“无法显示网页”错误提示。同时未经授权的客户端也将无法通过该路由器访问到外部互联网。

图3 设置MAC地址过滤后非法客户端无法访问网络

2.突破MAC地址过滤步骤

既然过滤MAC地址的方法看起来十分有效,那么无线攻击者又是如何突破无线接入点MAC地址过滤的呢?其步骤示意图如图4所示。

图4 突破MAC地址过滤步骤示意图

下面就以上4个步骤分别讲述一下实现方法。

1. 获得合法的无线客户端MAC地址

最简单的方法就是使用Airodump-ng的Windows版本来实现,不过这里为扩展思路,我们使用WildPacketsOmniPeek软件来实现,在使用之前首先要选择所支持的无线网卡,详细型号列表见https://www.wendangku.net/doc/c62300307.html,/support/downloads/drivers,并下载相应的WildPacketsOmniPeek 所定制的驱动程序。具体步骤如下:

步骤1:打开WildPacketsOmniPeek软件,在“Monitor”下拉菜单里选择“Monitor Options”,在弹出窗口里的Adapter网卡位置选择用于监听的无线网卡,这里选择标为“无线网络连接3”的无线网卡,从下面的驱动提示中可以看到为Atheros AR5005G,此处使用的是采用Atheros芯片组的TP-LINK无线网卡。点击确定继续。

图5

步骤2:然后在“Capture”下拉菜单里选择“Start Capture”进入到捕获节面。如下图6所示。

图6 打开OmniPeek

接下来,点击右侧绿色的“Start Capture”按键,开始抓取无线数据报文。如下图7所示。

图7 无线数据报文捕获页面

下图为使用Omnipeek抓取数据包中的截图,此时可以看到大量的无线数据报文的快速刷屏。

图8 正在捕获无线数据报文的Omnipeek

步骤3:在抓取到数据包的同时,点击左侧栏中的Wireless 分栏中WLAN选项,可以看到如下图9所示的内容。其中,在“Type”类型处显示为AP的即为当前的无线路由器,而显示为STA的即为工作站,即连接至该AP的合法客户端,这样,我们就获取到了其MAC地址。

从下图9中可以看到,在ESSID Unknown下面的00:1C:DF:60:C1:94是无线路由的MAC 地址,也可以在NetStumbler等工具中看到。而其下方显示的00:23:12:04:B0:5F就是合法的无线客户端MAC地址。

图9 查看捕获的无线客户端MAC地址

注:为方便大家对比,这里我把合法的无线客户端上网情况界面也同时,可以看到如下图10所示的内容。这里客户端为一台苹果笔记本,系统为Mac OS X10.5,当前正在进行网页浏览。

图10 当前无线客户端工作界面

在客户端打开终端,输入ifconfig查看其无线网卡对应的地址可以看到,标为en1的无线网卡MAC为00:23:12:04:B0:5F,即为当前连接目标AP的合法客户端。如下图11所示。

图11 查看客户端网卡MAC地址

除了上面我们提及的Omnipeek之外,在Windows下也可以直接使用airodump-ng或者O科来分析软件同样可以查看到当前连接至无线接入点的无线客户端情况。

作为另外的选择,还可以使用Linux下的无线探测工具Kismet,该工具由于采用被动式探测,可以对截获到的无线数据包进行自动分析。若目标AP存在无线交互流量,则Kismet一般会在很短的时间内分析出无线客户端MAC地址,甚至还能分析出内网IP地址段。

2. 更改MAC地址来伪造身份

■在Windows下:

方法1:如果你足够幸运,也许不需要太复杂的方法就可以修改无线网卡MAC地址,前提是你的无线网卡驱动程序携带了这项功能。可以通过在对应的无线网卡的属性中选择网卡配置——“高级”来查看,若出现“Locally Administered MAC Address”,即可在右侧位置输入预伪造的MAC值,确定即可,如下图12所示。

图12 在网卡属性页中修改网卡MAC

方法2:虽然通过修改注册表中的相关键值,也可以达到修改MAC地址的目的,但很多时候,使用这款来自中国宝岛台湾的专业MAC地址修改工具SMAC会更有效率。

SMAC是一个强大的也是一个易于使用的和直观的Windows MAC地址修改应用软件,它允许用户为在Windows 2000、XP和2003 Server系统上的几乎任何的网卡转换MAC地址,而不管这些网卡产品是否允许修改。SMAC操作主界面如图13所示。

官方网站:https://www.wendangku.net/doc/c62300307.html,

图13 SMAC操作主界面

SMAC的使用方法较为简单,只需要在其主界面上点选要修改的网卡,然后在下方的“New Spoofed MAC Address”处输入要伪造的MAC地址,再单击右边的“Update MAC”按钮即可完成网卡MAC地址的修改。

■在Linux下:

方法1:可以直接使用自带的ifconfig命令来简单实现MAC地址的修改,命令如下:

ifconfig eth1 hw ether 00:0D:13:01:1E:3A

参数解释:

eth1,此为要修改的网卡;

hw ether ,后跟要修改成的MAC地址。

方法2:也可以使用macchanger实现,在无线攻击常用的BackTrack 2/3/4 Linux下默认已经安装。例如,你的无线网卡是rausb0,其MAC地址可以通过ifconfig命令来查看,而假设要虚构的网卡MAC地址为00:11:22:33:44:55,则输入命令如下:

macchanger -m 00:11:22:33:44:55 rausb0

或者

macchanger --mac=00:11:22:33:44:55 rausb0

然后重新装载无线网卡即可。

3.在Windows下进行WPA-PSK连接设置

对于Windows系统自带的Wireless Zero Configuration服务来说,可通过打开无线网卡对应的连接属性,如下图14,打开“查看可用的无线网络”,就可以搜索到附近的无线路由器信号。为了更广泛的参考意义,这里我并没有使用类似于TP-LINK、Dlink等无线路由器的默认SSID,而是将SSID设置为none,所以这里可以看到搜索到SSID为“none”的无线路由器信号。

图14 使用Windows自带搜索工具进行无线搜索

如下图14所示,双击名为“none”的无线网络,根据提示输入WPA-PSK加密密码,点击“连接”即可连接。这里关于WPA-PSK密码的破解,大家可以参考我之前写的文章“GPU运算之无线WPA-PSK加密破解实战教程”、“利用PMK Hash进行WPA WPA2高速破解”及其它无线加密破解文章,在本文中就不再花费篇幅讲述。

图14 输入对应密码连接无线路由器

若无线网络连接密码输入正确,则就会在无线网络列表处即可看到“已连接”的提示。如下图15所示。

图15 成功连接至无线路由器

4. 连接无线接入点

在Windows下或者Linux下直接使用无线配置工具连接无线接入点,会发现已经可以连接外网了。这样,就突破了无线接入点或者无线路由器的MAC地址过滤防御。如下图16所示。查看无线网卡,可以看到我们已经获得内网IP,即成功地连接到无线路由器了。

图16 无线网络连接状态

需要说明的是,若单纯靠伪造MAC地址来实现上网的话,会出现上网不稳定的情况,这是正常的,也是在所难免的。由于无线路由器内置表中出现了两个具有同样MAC地址的客户端,此时无论是哪一个客户端发起的对外连接请求,比如正常的上网、聊天、下载等,数据包都会被路由器同时传送至两个无线客户端,这样反复交互的话,难免会出现数据包丢失的情况,也就是看似网络不稳定了。

3.防范方法

当发现无线网络数据传输不稳定的时候,可以使用扫描工具对无线内网进行机器扫描,比如nbtscan,可以发现有同样MAC地的计算机存在,但是由于机器名不同,所以很容易识别。通过网络或者信号搜索该计算机,及时排除即可。

对于个别无线节点高级设备,在支持MAC地址过滤的同时,还支持建立MAC地址与IP一一对应的ACL(访问控制列表),采用这样的设备可以更加有效地对付MAC地址过滤攻击。

交换机转发过滤提高网络安全性能

交换机转发过滤提高网络安全性能 当数据帧到达交换机接口时,交换机就将数据帧的目的地址与转发/过滤MAC数据库中的地址进行比较,如果目的硬件地址是已知的且已经在交换机的MAC数据库中,帧就只会被发送到正确的外出接口。交换机将不会把帧送往除了目的地接口之外的任何其他接口,这就保留了在其它网段上的带宽。这种技术就是交换机的转发过滤技术。 这种技术对于提高网络性能与网络安全很有作用。笔者将通过两个例子来谈谈这种技术对于交换式网络的重要意义。 案例一:利用二层交换机来隔离冲突域 如现在有一台交换机连着四台主机,分别为A、B、C、D。假设现在主机A要发一个数据包给主机D。当交换机收到主机A发过来的数据帧之后,该如何处理呢? 1、若交换机中没有主机A或者主机D的MAC地址信息 如果这个网络是刚刚组建,又或则出于某种原因,网络管理员把交换机重置后,则交换机的转发/过滤表会被清除。此时,由于主机A的MAC地址不在转发/过滤表中,所以,交换机会将主机A的MAC地址和端口添加到自己的MAC数据库中,然后再把帧转发到主机D中。但是,如果主机D的MAC地址不在交换机的MAC数据库中,则交换机会将帧转发到除了主机A连接的接口之外的其他所有接口中。也就是说,在交换机不知道目的主机MAC 地址的时候,则交换机上的除了本台设备之外的其他任何设备,如主机B、C、D都将收到主机A发出的数据包。很明显,此时交换机的一些带宽就会被浪费掉。在这种情形下,转发过滤技术并不能够带来多大的益处。 2、若交换机知道目的主机的MAC地址 假设交换机通过ARP等机制,在自己的MAC地址库中已经知道了所连接设备的MAC 地址,如主机A、B、C、D的MAC地址。要了解这些信息不难。只要这个网络存在一定时间,则通过地址学习功能,交换机可以记录相关设备的MAC地址信息。 在交换机已经了解了其相邻设备的MAC地址后,当交换机接收到主机A发过来的数据帧之后,会如何处理呢?交换机首先会读取数据帧中的目的MAC地址。然后在自己的MAC 地址库中进行查找。发现有匹配的MAC地址后,就从MAC地址库中查询中对应的交换机出口。然后再把数据帧从这个出口转发出去。从这个转发的过程中,我们可以看到数据帧是一进一出。而不像集线器一样,是一进多出;或者像上面提到的不知道目的MAC地址那样,也是一进多出。在这种情形下,交换机直接把数据帧准确无误的转发到对应的接口上。很明显,此时就不会对其他网段的带宽带来不利的影响。 通过这种转发过滤技术,就可以在最大限度内避免冲突域的产生,从而在很大程度上提高网络性能。 在利用二层交换机来隔离冲突域时,要注意一个问题。当交换机不知道目的MAC地址的话,则交换机并不能够起到隔离冲突域的作用。因为此时,交换机仍然会把数据帧转发到所有的交换机接口中。故当网络管理员利用交换机组建比较大型的网络时,不要频繁的重复启动交换机等网络设备。因为重新启动后,其MAC地址库中的内容可能会丢失。如此的话,交换机就又要重零开始学习MAC地址以及MAC地址与端口的对应表。 案例二:保护交换机端口的安全 在交换机管理中,还有一个难点就是如何防止非授权用户的主机介入到交换机的端口上? 也就是说,在一个角落中放置了一台交换机,其中可能还有一些空闲的端口。此时,如何来保障这些端口的安全性呢?是否所有人或者网络设备都可以随意的连接到这些空闲的端口呢?答案当然是否定的。接下去,笔者就谈谈如何来保护交换机端口的安全。这跟交换机的转发过滤决定也是息息相关的。 在思科的二层交换机中,提供了一些端口安全的保护机制。我们进入到某个交换机的接

MAC地址查询

众所周知,mac地址电脑的唯一标识,就如同我们身份证一样。虽然mac地址用到的不多,但是各位有必要了解一下电脑mac地址查询方法,万一要用到了呢!本文我们就来为大家详解一下电脑mac地址查询两种方法。 公司在进行局域网管理时,都会用到mac地址。但是对非技术人员来说,电脑mac地址查询方法是怎样的呢,下面就随我们来瞧瞧吧。 电脑mac地址查询方法一:在“开始”菜单或者同时按下win+R快捷键打开“运行”窗口(图1),在运行窗口内输入“cmd”命令,点击确定之后就会出现“C:WINDOWSsystem32cmd.exe”程序框,然后在光标处输入ipconfig/all命令,敲击键盘上的enter键,这时候你就能看到有关网卡的全部信息,其中就包括电脑mac地址。以我们电脑为例,图中的physicaladdress 即是电脑的mac地址,为00-FF-45-F2-2A-D6。

电脑mac地址查询方法二:点击电脑桌面的“网上邻居”,点击鼠标右键,找到“属性”选项,单击打开,就能看到“网络连接”页面。双击本地连接,即会出现本地连接状态属性卡,单击“支持”,这时候你就会在连接状态内看到“默认网关”下方有“详细信息”(图3),单击进去,第一栏的实际地址即是电脑的mac地址(图4)。 Win7系统电脑mac地址查询方法介绍 上面我们主要是为大家介绍了xp系统中的电脑mac地址查询方法,那么Win7系统怎么查询呢。其实操作是很类似的,具体如下:单击电脑桌面上的“网络邻居”,打开之后就能看到左侧的“查看网络连接”点击进入,右键点击本地连接找到“状态”并打开,然后你就能看到同上述查询方法内一致的“本地连接状态”属性卡,单击详细信息,就可清楚的看到电脑的mac地址了。当然此外,你还可以利用在运行程度中输入cmd的方式进行查询。由此来看,不管winxp还是win7系统查询mac地址的方法都是很类似的。 大家是不是已经通过上面我们的介绍了解了电脑mac地址查询方法了呢,详细的步骤大家不妨立即就试一试,实用的技能轻松掌握!mac地址在我们日常的工作中还是会经常遇到的,我们建议大家最好将文章收藏起来,以后用的时候翻出来就能派上用场。

利用MAC地址查找被盗笔记本电脑

利用MAC地址查找被盗笔记本电脑 随着现代社会经济的发展,涉及电脑被盗的案件也日益增多,由于电脑 体积小、移动性强、物理特征不明显等因素,给我们的侦查破案带来了不小的难度。下面简单介绍一下MAC地址在刑事侦查中的作用及方法。首先了解一什么是下MAC。通俗点说MAC就是电脑上网用的网卡, MAC 地址就是在媒体接入层上使用的地址,也就是网卡的物理地址。现在的Mac地址一般都采用6字节48bit(在早期还有2字节16bit的Mac地址)。每块网卡在生产出来后,除了基本的功能外,都有一个唯一的编号标识自己。全世界所有的网卡都有自己的唯一标号,是不会重复的。这个MAC地址是由48位2进制数组成的,通常分成6段,用16进制表示就是类似00-D0-09-A1-D7-B7的一串字符。 其次谈谈MAC在刑事侦查中的作用。由于网卡和身份证一样具有唯一性,所以我们就可以利用它来查找被盗电脑的线索,从技术上来说,只要被盗的电脑有在上网使用,就可以通过技术手段扫描到使用者的IP地址、电话及详细资料,然后按图索骥找到嫌疑人。 在明白了MAC的原理和作用后,我们来了解一下如何获取MAC的地址。 一、一般可以从电脑的外包装,装箱单,说明书,保修卡等上面找到MAC地址。

二、可以从电脑上找,有些会贴在电脑上,没贴的也能通过在运行中输入CMD到DOS状态输入IPCONFIG/ALL得到。但一般情况下事主都不会刻意的记录这个,而且如果电脑被盗后也无法查询。 三、现在的电脑用户绝大部分采用ADSL上网的,那么网络服务商就会给我们提供一个上网账号和密码。我们就可以用这个账号和密码通过服务商倒查出我们上网用的MAC地址。 四、现代家庭中很多人拥有2台以上电脑的,这样就需要使用路由器,在电脑使用的时候路由器会纪录下每台电脑的MAC地址。 五、虽然现在的电脑品牌机较多,但是生产和销售的厂家都会纪录下每台电脑的机器码、MAC地址等。我们就可以用购买时的发票等资料通过他们倒查出MAC的地址。 六、通过网监部门查找MAC地址。 与大家分享,希望尽快建立被盗抢电脑MAC地址库,并接入运营商查询接口。 具体的方法是:一般的手提电脑公司都有一个被盗系统,在电脑被盗后将该电脑的条形码提供给该电脑公司,电脑公司会将该条形码输入其公司全国联网的报警系统,嫌疑人如果带着电脑到售后去维修,在维修时会自动报警。从而可以找回该电脑,不过嫌疑人要是不去该电脑公司的每台电脑只要接入网络,必然会在网络提供商处留下记录,这个记录中

利用路由器MAC地址过滤限制局域网用户登录互联网

利用路由器MAC地址过滤限制局域网用户登录互联网 单位有四台电脑,通过路由器(型号TL-R402)进行连接,四台电脑可以互访也可以上外网,最近由于有得员工在上班时下载和看影视节目,严重影响了工作,为此领导要求将其中一台电脑可以连接外网接收文件,另外三台电脑限制其不能上外网,但四台电脑要可以互访。经试验用路由器的MAC地址过滤就可以轻松做到这一点。 1.首先,在浏览器地址栏中输入19 2.168.1.1回车,会出现路由器的登陆画面,输入路由器的账号与密码(默认是madin),登陆路由器界面, 2.选择安全设置—防火墙设置,勾选“开启防火墙”和“开启MAC地址过滤”,然后保存。 在开启MAC地址过滤当中有两个选项,为了以后其他电脑临时上网方便,这里选择了‘禁止已设MAC地址列表中已启用的MAC地址访问internet,允许其他MAC地址访问internet’,然后保存。当然为了进一步加强安全性也可以选择另外一项,那样的话只在路由器中开通了有效的MAC地址才能上外网。 3.然后点击‘MAC地址过滤’会出现以下界面(如图),如果以前没有设置过,那么列表会是空白的,

那样的话我们就要点击添加新条目,将受控的电脑MAC地址添加进去,并设置好名称便于以后管理。 4.如果我们需要电脑1—3不能上外网,那么就依次点击列表当中的“编辑”选项,将需要限制的电脑MAC地址一栏中的状态改为“生效”,这样这几台电脑就不能登陆外网了,如果要某一台电脑能上外网,将其MAC地址一栏中的状态改为“失效”即可,

设置完成后点击保存后退出,这样受限制的电脑就不能上网了。 注意记的将路由器的账户和密码改一下,毕竟默认的密码大家在网上搜索一下就知道。 高级点的路由器还可以利用bt迅雷下载限制和家长控制功能,使我们的上网环境更安全。 有的朋友问如何快速获得MAC地址?我们可以用命令行来查看,当电脑比较多时还是不太方便,这里给大家提供一个批处理文件,可以将它下载后存入U盘,插到需要查看MAC地址的电脑上运行一下,就会生成一个以本机电脑名称的文本文件,打开这个文件,本机的电脑名、IP地址、子网掩码等都保存在里面,其中Physical Address.后面的 ××—××—××—××—××—××就是本机的MAC地址,如果有双网卡或无线网卡。也会将它们记录在这个文本文件中的,方便吧。 下载MAC地址查 询.https://www.wendangku.net/doc/c62300307.html,/attachment.php?aid=NjgyMDc3fDRhOWQ4MTZifDEyOTI3MzQ2OTZ 8OGI5MFZqRXQ1blpqdzhPaG5iQXBxVFdqOWtTV1ZNSmFMSHk1ai9kdFYyd2wrL2c%3D& request=yes&_f=.bat

MAC地址查询

各操作系统查询网卡MAC地址方法 MAC地址是网卡的物理地址,例如:00-19-21-C4-BA-DB。MAC地址就是网卡的身份证号码,具有全球唯一性。 Windows XP系统查询MAC地址方法: 点击桌面左下角的“开始”按钮——“运行”——输入cmd后点击“确定”(如图1)弹出一个窗口,输入ipconfig/all,然后回车(如图2)。有线网卡MAC:“Ethernet adapter 本地连接”中的“Physical Address”,Physical Address后面的内容就是有线网卡的MAC地址,例如图2中的MAC地址是00-19-21-C4-BA-DB;无线网卡MAC:“Ethernet adapter无线网络连接”中的“Physical Address”,Physical Address后面的内容就是无线网卡的MAC地址。 图1

图2 Windows VISTA、Windows 7系统查询MAC地址方法: 点击桌面左下角的“开始”按钮——在“所有程序”下有一个文本框,在里面输入cmd,然后按回车键打开一个窗口,在此窗口中输入ipconfig/all,按回车键,找到“以太网适配器本地连接”中的“物理地址”,物理地址后面是有线网卡的MAC地址;找到“无线局域网适配器无线网络连接”中的“物理地址”,物理地址后面就是无线网卡的MAC地址。 苹果系统查询MAC地址方法 点击桌面左上角的“苹果”图标,选择“系统偏好设置”,这时会打开一个窗口,点击“网络”,在打开的窗口中点击“以太网”——“高级”——“以太网”,找到“以太网ID”,以太网ID后面的内容就是有线网卡的MAC地址。点击取消回到之前的窗口,点击“Airport”——“高级”——“AirPort ID”,AirPort ID后面就是无线网卡的MAC地址。

交换机实现MAC地址表的绑定和过滤

交换机实现MAC地址表的绑定和过滤 结构图: 交换式使用2970,两台PC机同时只接一台到G0/2端口上 目的: 绑定配置后,在G0/2绑定PC1的端口,PC1只能接到G0/2才能工作,接其他的口都不能工作,PC2接该口或其他口自动工作 过滤配置后,PC1交换机任意口都不能工作,PC2接该口或其他口自动工作 1.配置绑定 switch(config)#int vlan 1 switch(config-if-vla1)#ip add 192.168.1.11 255.255.255.0 switch(config-if-vla1)#no shut 使用MAC地址表配置绑定 Switch(config)#mac-address-table static 00-04-61-7E-AD-9D vlan 1 interface GIgabitEthernet 0/2 验证测试: Switch#show mac-address-table All 0180.c200.0010 STATIC CPU All ffff.ffff.ffff STATIC CPU 1 0004.617e.ad9d STATIC Gi0/2 Total Mac Addresses for this criterion: 21

PC1接到G0/2端口可以PING通192.168.1.11 PC1接其他端口PING不通192.168.1.11 PC2接G0/2或其他端口都可以PING通192.168.1.11 将PC2网线接到G0/2接口上 能PING通vlan1 自动学习到MAC地址 Switch#show mac-address-table 1 0004.617e.ad9d STATIC Gi0/2 1 000a.e42c.0198 DYNAMIC Gi0/2 2配置MAC地址过滤 2970做不了过滤 switch(config)#mac-address-table blackhole address 00-04-61-7E-AD-9D vlan 1 Switch#show mac-address-table 无论PC1接到交换机哪个端口,都PING不通192.168.1.11 PC2接任意口都可以PING通

cisco交换机ip和mac地址绑定

cisco交换机ip和mac地址绑定 虽然在TCP/IP网络中,计算机往往需要设置IP地址后才能通讯,然而,实际上计算机之间的通讯并不是通过IP地址,而是借助于网卡的MAC地址。IP地址只是被用于查询欲通讯的 目的计算机的MAC地址。 ARP协议是用来向对方的计算机、网络设备通知自己IP对应的MAC地址的。在计算机的 ARJ 缓存中包含一个或多个表,用于存储IP地址及其经过解析的以太网MAC地址。一台计算机与另一台IP地址的计算机通讯后,在ARP缓存中会保留相应的MAC地址。所以,下次和同一个IP地址的计算机通讯,将不再查询MAC地址,而是直接引用缓存中的MAC地址。 在交换式网络中,交换机也维护一张MAC地址表,并根据MAC地址,将数据发送至目的计算 机。 为什么要绑定MAC与IP 地址:IP地址的修改非常容易,而MAC地址存储在网卡的EEPROM 中,而且网卡的MAC地址是唯一确定的。因此,为了防止内部人员进行非法IP盗用(例如盗用权限更高人员的IP地址,以获得权限外的信息),可以将内部网络的IP地址与MAC地址绑定,盗用者即使修改了IP地址,也因MAC地址不匹配而盗用失败:而且由于网卡MAC地址的唯一确定性,可以根据MAC地址查出使用该MAC地址的网卡,进而查出非法盗用者。 目前,很多单位的内部网络,都采用了MAC地址与IP地址的绑定技术。下面我们就针对Cisco 的交换机介绍一下IP和MAC绑定的设置方案。 在Cisco中有以下三种方案可供选择,方案1和方案2实现的功能是一样的,即在具体的交换机端口上绑定特定的主机的MAC地址(网卡硬件地址),方案3是在具体的交换机端口上同时绑定特定的主机的MAC地址(网卡硬件地址)和IP地址。 1.方案1——基于端口的MAC地址绑定 思科2950交换机为例,登录进入交换机,输入管理口令进入配置模式,敲入命令: Switch#config terminal #进入配置模式 Switch(config)# Interface fastethernet 0/1 #进入具体端口配置模式 Switch(config-if)#Switchport port-secruity #配置端口安全模式 Switch(config-if )switchport port-security mac-address MAC(主机的MAC地址) #配置该端口要绑定的主机的MAC地址 Switch(config-if )no switchport port-security mac-address MAC(主机的MAC地址) #删除绑定主机的MAC地址

cisco路由器mac地址过滤

端口内基于MAC地址过滤的ACL访问控制 2011-09-30 15:44:09 标签:端口安全休闲职场 上一次的工程实例我们解决了CISCO3550交换机的某个端口下面如果只连接了一台主机时的端口安全设置方法,即只有指定的主机才能访问网络,其它的主机(以MAC地址为唯一标识)是无法通过CISCO的这个端口访问网络,这种措施虽然有效,但是却有一定的局限性,具体表现为CISCO3550交换机的很多端口下面是连接有交换机,而且还是普通的二层交换机,这也就相当于一个端口下面有多台主机通过,针对这种情况如何实现只有指定的MAC 地址的主机才能通过呢,最初我们还是想通过端口安全的相关命令来实现,但是发现效果不理想,只是实现了限制连接主机数量的操作,如下所示: 一、限制连接主机的数量 我们通过一系列的实验终于得到了一个结论,即如果CISCO3550的端口下面连接了一台二层交换机,以前我们使用采用的端口安全措施就不怎么有效了,无法实现只有指定的主机的MAC地址才能通过,最多只能限制端口中通过的MAC地址数量的上限,比如我们最大允许5台主机通过CISCO3550交换机的第4端口,操作步骤如下: 3550#conf t Enter configuration commands one per line. End with CNTL/Z. 3550(config)#inter fa0/4 3550(config-if)#switchport port-security

3550(config-if)#switchport port-security maximum 5 查看端口4的当前配置如下 3550#show run inter fa0/4 Building configuration... Current configuration : 146 bytes ! interface FastEthernet0/4 switchport access vlan 66 switchport mode access switchport port-security switchport port-security maximum 5 end 这样的设置也是属于端口安全的一种,只不过以上的操作是通过限制通过的主机数量来保护端口的带宽,这在我们的工作实际中倒是也是这样的需要,比如我们开通了一个单位的互联网用户,采用包月制,这样就需要限制这个单位同时上网的主机数量,比如不能超过25台,就可以通过设置这样设置“maximum”的值为“25”来实现。这种措施是有效的,但是距离我们的要求还有一定的距离,我们还是想实现即使是CISCO3550端口下面连接了一台

TPLINK路由 无线MAC地址过滤设置

TPLINK路由无线MAC地址过滤设置 1.取得MAC的方法:WIN+R,输入CMD,用‘NBTSTAT-AIP’地址查看 2. 取得自己电脑IP与MAC的方法:WIN+R,输入CMD,用‘IPCONFIG/ALL’地址查看 无线MAC地址过滤功能通过MAC地址允许或拒绝无线客户端接入无线网络,有效控制无线客户端的接入权限。无线MAC过滤可以让无线网络获得较高的安全性。每一个网络设备,不论是有线网卡还是无线网卡,都有一个唯一的标识叫做MAC地址(媒体访问控制地址)。网卡的MAC地址可以用这个办法获得:打开命令行窗口,输入ipconfig /all,然后出现很多信息,其中物理地址(Physical Address)就是MAC地址。

得知无线网卡的MAC地址后,我们就可以在无线路由器中进行详细配置。由于我司11N 无线路由器和11G无线路由器在无线MAC地址过滤设置中有所区别,因此下面分别描述这两种情况。 一、11N无线路由器无线MAC地址过滤 由于无线MAC地址过滤配置较简单,因此我们以实例来进行说明。例:假如您希望MAC 地址为“00-21-27-B7-7E-15”的主机访问本无线网络以及希望禁止MAC地址为“00-0A-EB-0 0-07-5F”的主机访问无线网络,其他主机均不可以访问本无线网络,您可以按照以下步骤进行配置: 步骤1: 使用路由器管理地址登陆路由器管理界面,然后在“设置”菜单中选择“无线MAC地址过滤”选项,出现如下界面: 步骤2: 将过滤规则设为“禁止列表中生效规则之外的MAC地址访问本无线网络”。 步骤3:

点击“添加新条目”按钮,MAC地址为“00-21-27-B7-7E-15”,类型为“允许”,状态为“生效”的条目。为了方便管理,描述一项中可以添加说明。譬如该地址为张三的电脑,则可以在描述中填写“张三”。 步骤4: 同理,在第二个“添加新条目”中,添加MAC地址为“00-0A-EB-00-07-5F”,描述为“李四”,状态为“失效”的条目。 步骤5: 条目添加完成后,再启用MAC地址过滤功能。此时,无线MAC地址过滤设置中条目如下图:

查看本机MAC地址的方法

查看本机MAC地址的方法 2010年01月21日星期四下午 04:37 1、通用方法:(对于笔记本等有多个网卡的电脑就必须用此方法,或者用MAC地址查看工具来查看!) 在Windows 2000/XP的计算机系统中: 依次单击“开始”→“运行”→输入“cmd”→回车,在出现的命令提示符界面中输“ipconfig /all”(注意“/”前有一空格)→回车,可以得到计算机的MAC地址。其中Physical Address就是计算机的MAC地址。请把显示的“本地连接”和“无线连接”的MAC地址(形如00-11-22-33-44-FF的6组2位字符)记下,到管理系统中填报。 在Windows 9X系列的计算机系统: 依次单击“开始”→“运行”→输入“winipcfg”→回车,出现的图形界面中适配器地址就是计算机的MAC 地址。 2、最方便查MAC地址的方法:(适用于台式机) 首先连接上网络,鼠标右击任务栏中托盘区中的网络连接图标(小电脑),点选“状态”→“支持”选项卡下的“详细信息”,其中的实际地址即为您网卡的MAC地址。 如果任务栏托盘区中没有网络连接图标,可到“控制面板”→“网络连接”→右击“本地连接”图标,点选“状态”→“支持”选项卡下的“详细信息”,其中的实际地址即为您当前上网网卡的MAC地址。 3、其他方法: 获取MAC地址还有另外一种较特别的方法,这种方法无须在命令行提示符下键入命令,无须牢记复杂的命令。只要鼠标轻点几下即可。方法是:鼠标依次点击“开始→所有程序→附件→系统工具→系统信息”在“系统摘要”下,展开“组件→网络→适配器”,右边的摘要中就会列出本机的MAC 地址。 MAC地址也叫物理地址、硬件地址或链路地址,由网络设备制造商生产时写在硬件内部。IP地址与MAC地址在计算机里都是以二进制表示的,IP地址是32位的,而MAC地址则是48位的。MAC地址的长度为48位(6个字节),通常表示为12个16进制数,每2个16进制数之间用冒号隔开,如:08:00:20:0A:8C:6D就是一个MAC地址,其中前6位16进制数08:00:20代表网络硬件制造商的编号,它由IEEE(电气与电子工程师协会)分配,而后3位16进制数0A:8C:6D代表该制造商所制造的某个网络产品(如网卡)的系列号。只要你不去更改自己的MAC地址,那么你的MAC地址在世界是惟一的。 附:MAC地址的作用 IP地址就如同一个职位,而MAC地址则好像是去应聘这个职位的人才,职位可以既可以让甲坐,也可以让乙坐,同样的道理一个节点的IP地址对于网卡是不做要求,基本上什么样的厂家都可以用,也就是说IP地址与MAC地址并不存在着绑定关系。本身有的计算机流动性就比较强,正如同人才可以给不同的单位干活的道理一样的,人才的流动性是比较强的。职位和人才的对应关系就有点像是IP地址与MAC地址的对应关系。比如,如果一个网卡坏了,可以被更换,而无须取得一个新的IP地址。如果一个IP主机从一个网络移到另一个网络,可以给它一个新的IP地址,而无须换一个新的网卡。当然MAC地址除了仅仅只有这个功能还是不够的,就拿人类社会与网络进行类比,通过类比,我们就可以发现其中的类浦Γ玫乩斫釳AC地址的作用。 无论是局域网,还是广域网中的计算机之间的通信,最终都表现为将数据包从某种形式的链路上的初始节点出发,从一个节点传递到另一个节点,最终传送到目的节点。数据包在这些节点之间的移动都是由ARP(Address

25【网络安全】【配置MAC 地址过滤(自治型AP)】

配置MAC地址过滤(自治型AP) 【实验名称】 配置MAC地址过滤(自治型AP) 【实验目的】 掌握MAC地址过滤技术的原理及配置方法 【背景描述】 在会议室开机密会议的时候,公司不希望其他的人能够接入到会议室的无线网络中,因此网络 管理员建议可以在会议室的AP设备上启用MAC地址过滤技术,使得只有参与会议的人员才可以 接入到无线网络中,其他的人无法接入。 【需求分析】 需求:保证机密会议进行时,网络接入的安全性 分析:对于机密会议,不希望其他无关人员接入到会议室的无线网络中来,在无线设备上进行MAC地址过滤,可以严格控制接入的用户。 【实验拓扑】 【实验设备】 RG-WG54P 1台 RG-WG54U 2块 PC 2台 【预备知识】 无线局域网基本知识 【实验原理】 MAC地址,即网卡的物理地址,也称硬件地址或链路地址,这是网卡自身的惟一标识。通过 配置MAC地址过滤功能可以定义某些特定MAC地址的主机可以接入此无线网络,其他主机被拒 绝接入。从而达到访问控制的目的,避免非相关人员随意接入网络,窃取资源。 395

【实验步骤】 第一步:配置STA 1,与RG-WG54P相连接。 1、将STA1和RG-WG54P的供电模块的Network口通过直通线连接。 2、配置STA 1本地连接的TCP/IP设置;单击“确定”完成设置。 IP地址:192.168.1.10 子网掩码:255.255.255.0 默认网关:192.168.1.1 3、验证测试: 在STA 1命令行下输入“ipconfig”,察看本地连接的IP设置,配置如下: IP Address:192.168.1.10 Subnet Mask:255.255.255.0 Default Gateway:192.168.1.1 第二步:配置RG-WG54P,搭建基础结构(Infrastructure)模式无线网络 1、STA 1登陆RG-WG54P管理页面(http://192.168.1.1,默认密码:default);396

查看本机和局域网pc的MAC地址的常用方法

如何查看局域网内其他计算机的MAC地址和IP 方法1:首先要知道那个计算机的某个信息。如果知道计算机名的话,可以PING 计算机名,这样就会知道IP,然后再用 NBTSTAT -a IP,就能知道物理地址。如果知道IP的话,直接用nbtstat -a IP,就能知道所有的。 方法2:DOS命令批量统计局域网内各台电脑的IP地址和其相对应的MAC地址,这样的好处是可以便捷、准确的控制管理每台电脑,发现某台电脑中毒或者数据流量异常能及时排查、封网。 能实现这种功能的工具在网上有很多,例如:超级网管(SuperLANadmin)等等,喜欢的朋友可以自己搜索一下。在这里我主要谈的是调用本机DOS命令来实现上述结果,毕竟我们不可能天天把工具带在身边。 地址解析协议(ARP)用于实现IP地址到网络接口硬件地址的映射,该命令只有在安装了 TCP/IP 协议之后才可用。当某主机要向以太网中另一台主机发送IP数据时,它首先根据目的主机的IP地址在ARP高速缓存中查询相应的以太网地址,ARP高速缓存是主机维护的一个IP地址到相应的以太网地址的映射表。如果查到匹配的结点,则相应的以太网地址被写入以太网帧首部,数据包被加入到输入到输出列队等待发送。如果查询失败,ARP会先保留等待发送的IP数据包,然后广播一个询问目的主机硬件地址的ARP报文,等收到回答后再把IP数据包发送出去。 命令如下:运行cmd.exe后执行: for /L %i IN (1,1,254) DO ping -w 2 -n 1 192.168.1.%i arp -a 回车,一只烟的功夫就会看到收集好列表。 (注意:把192.168.1 IP地址替换成你所在局域网的IP地址) FOR对一组文件逐一运行一条命令。该命令可用在批处理文件中,也可命令提示符下直接调用。 语法:FOR在批处理程序中的使用语法如下: FOR %%变量 IN (集合) DO 命令 [命令参数] FOR在命令提示符下的使用语法如下: FOR %变量 IN (集合) DO 命令 [ 参数: %%变量或%变量 代表一个可替换的变量。FOR命令将用指定的一组文件中的每一个文本字符串来替换%%变量(或%变量),直到此命令(在命令参数中指定的)处理完所有的文件为止。 用%%变量来执行一批处理程序中的FOR命令。用%变量来执行命令提示符下的FOR命令。 集合 指定一个或多个要用特定命令对其进行处理的文件或文本字符串。圆括号必须得有。 命令 指定要对一组文件中每一文件进行处理的命令。 FOR─注解 使用关键字IN及DO IN和DO并不是参数,但FOR命令中要求这两个关键字。如果省略了这两个关键字, 则MS-DOS将显示一错误信息。 使用可替代变量 除了数字0到9之外,你可把任何字符用作变量,以避免与批处理参数%0到%9的混淆。对简单的批处理程序来说,象%%F这样的一个单一字符就足够了。在复杂的批处理程序中,你可把多个值用于变量以区分不同的可替换变量。然而,在同一命令行上不能嵌套(增加)多个FOR命令。指定一组文件集参数可代表一组文件或几组文件。你可用通配符(*及?)来指定一文件集。下面是合法的文件集: (*.doc) (*.doc *.txt *.me) (jan*.doc jan*.rpt feb*.doc feb*.rpt) (ar??1991.* ap??1991.*) 当你使用FOR命令时,集中的第一个值将代替%%变量(或%变量),而为了处理此值MS-DOS将执行指定的命令;此过程一直持续进行,直到MS-DOS将对应于集中的值(或多值)的所有文件(或多组文件)处理完毕为止。FOR─例子

查询本机MAC地址和网络MAC地址的方法

查询网卡MAC地址的三种方法 对于熟悉电脑和网络的人来说,查询MAC地址是很简单的事情。但很多人是非相关专业出身,甚至是电脑小白,有时候不可避免会遇到想顺手帮忙却帮不上的尴尬场景。 本文介绍几种简单查看网卡MAC地址的方法,第一种是用鼠标点击查看,第二种是命令行查看本机MAC地址,第三种是命令行查看网络上部分其它IP的MAC地址: 一、鼠标查看本机IP和MAC地址: 1、鼠标右键点击右下角网络图标(无线图标,有线网卡则点有线 图标); 2、左键选择“打开网络和共享中心”,如图: 3、在弹出窗口中左键点击“更改适配器设置”,如图: 4、右键点击要查看的网卡,再左键选择“状态”,如图:

5、在弹出的状态窗口中左键选择“详细信息”,如图: 6、在弹出的详细信息窗口中就可以看到MAC地址(物理地址)了,如图:

二、命令行ipconfig命令查看本机MAC地址 1、同时按住“Win+R”键,弹出运行窗口,在“打开”后面的输入框中输入“cmd”命令,左键点击“确定”后弹出命令行窗口。如图: (注:Win键是Alt键旁边画着视窗符号的按键) 2、在命令行窗口中输入“ipconfig /all”(注意中间有个空格),然后回车,就可以查看本机所有网卡的MAC地址。如图: 回车之后显示的内容如下图,有几张网卡,就有几个MAC地址。

三、命令行arp命令查看本机所在网络中部分IP的MAC地址 1、同时按住“Win+R”键,弹出运行窗口,在“打开”后面的输入框中输入“cmd”命令,左键点击“确定”后弹出命令行窗口。(与第二条第一步相同) 2、在命令行窗口中输入“arp -a”(注意中间有个空格),然后回车,就可以查看本机所有网卡所接入的网络中部分IP所对应网卡的MAC地址。如图:

学习笔记_MAC地址表

MAC地址表 交换机初始化时MAC地址表是空的。动态MAC地址在交换机关电重启后会消失,需要重新学习。 主机之间互相发送数据,交换机会学习数据帧的源MAC地址。 交换机的交换地址表中,一条表项主要由一个MAC地址和该地址所位于的交换机端口号组成。这个MAC地址表存放于交换机的缓存中。 每一条地址表项都有一个时间标记,用来指示该表项存储的时间周期。如果在一定时间范围内地址表项仍然没有被引用,它就会从地址表中被移走。 交换机拥有一条很高带宽的背部总线和内部交换矩阵。交换机的所有端口都挂接在这条背部总线上,通过交换机地址表,交换机只允许必要的网络流量通过交换机。通过交换机的过滤和转发,可以有效的隔离广播风暴,减少误包和错包的出现,避免共享冲突。 配置MAC地址 1、配置静态MAC地址 静态MAC地址表项指的是那些不能够被交换机老化掉的MAC地址表项,它只能被 人工的删除掉。 #configure #mac address-table static mac-addr vlan vlan-id interface interface-id 2、配置MAC地址老化时间(动态) 默认的老化时间为300秒。 #configure #mac address-table aging-time600 3、显示MAC地址表 #show mac address-table{dynamic[interface interface-id|vlan vlan-id]|static} 4、清除动态MAC地址

clear mac address-table dynamic[address mac-addr|interface interface-id| vlan vlan-id] (1)长期链接的服务器,配置成静态MAC地址表项。 (2)非法接入的MAC地址添加为黑洞MAC地址。 (3)只允许网管服务器接入,可以禁止学习MAC地址 (4)MAC地址学习是对数据帧的源MAC地址进行学习,而不是目的MAC地址。 (5)MAC地址学习只学习单播地址,对于广播和组播地址不进行学习。 (6)执行MAC地址固化后,这些MAC地址不会被永久保存,在交换机关电重启时会消失。 (7)执行添加MAC地址绑定时,如果没有指定VLAN ID,则按照端口的PVID或者FID进行添加。 (8)执行删除MAC地址绑定时,如果没有指定端口和VLAN ID,则将所有与MAC地址参数匹配的MAC地址条目删除。 (9)一般不支持链路聚合的MAC地址学习。 帧转发、过滤 如果数据帧的目的MAC地址是广播地址或者组播地址,则向交换机(除源端口外)所有端口转发;Flooding 如果数据帧的目的MAC地址是单播地址,但是这个地址并不在交换机的地址表内,那么也会向交换机(除源端口外)所有端口转发;Flooding 如果数据帧的目的MAC地址在交换机的地址表内,那么根据地址表转发到相应的端口;如果数据帧的目的MAC地址与数据帧的源地址在同一个端口上,它就会丢弃这个数据帧,交换也不会发生。Filtering Arp协议 是根据IP地址获取物理地址的一个TCP/IP协议。 为使广播量最小,ARP维护IP地址到MAC地址映射的缓存以便将来使用。ARP缓存可以包含动态和静态项目。动态项目随时间推移自动添加和删除。每个动态ARP缓存项的潜在生命周期是10分钟。新加到缓存中的项目带有时间戳,如果某个项目添加后2分钟内没有再使用,则此项目过期并从ARP缓存中删除;如果某个项目已在使用,则又收到2分钟的生命周期;如果某个项目始终在使用,则会另外收到2分钟的生命周期,一直到10分钟的最长生命周期。静态项目一直保留在缓存中,直到重新启动计算机为止。 乐毅

MAC地址过滤方法

MAC地址过滤方法 这可以防止别人盗用你的无线网,就算无线网的密码被别人知道了,别人也不能用你的网。 一、进入你的无线路由器 在IE浏览器是输入192.168.1.1(大部分进入路由器的是这个地址,还有的是192.68.0.1,具体情况要看一下自己的路由器就知道了) 输入用户名和密码进入,大部分的默认用户名和密码都是admin,改过的就输入自己的用户名和密码。

二、在左边有路由器的管理目录。 1、点击“无线设置”; 2、在下拉选项里点击“无线MAC 地址过滤”。 3、在右边会出现这样的界面,然后点击“添加新条目” 接着会出现 1、点击“无线设置” 在下拉选项里点击“无线MAC 地址过滤”

在MAC地址里手动输入MAC地址即可,也可以对MAC地址坐一下标记,在描述里输入即可。状态栏一定要是“生效”,如果不想让谁的电脑和手机用你的网,就在状态栏里选择“失效”。 三、获得MAC地址的方法 1、点击“DHCP服务器” 2、点击“客户端列表” 3、会出现

4、然后复制这里的MAC地址(这里的MAC地址都是已经连上路由器的电脑和手机),选择你想添加MAC地址,粘到上面说的地方即可 也可以手动输入,字母一定要是大写才行。 5、安卓系统的手机MAC地址: ①、设置“无线和网络” ②、进入“WLAN设置” ③、按“菜单键”,进入“高级”,里面就有MAC地址了 6、、添加完后,点击“启用过滤”,过滤规则是“允许”,在状态栏里只有是“生效”的MAC 地址才能用你的网。

四、最后一步 1、点击“安全设置” 2、点击“防火墙设置” 3、勾选“开启MAC地址过滤”,缺省过滤规则为“仅允许”,最后点击保存。 注:MAC地址就是一个无线网卡的序列号,一卡一号,这里只有添加进去的网卡才能连接你的无线路由器,就算别人知道你的无线网密码,别人没有添加他的MAC地址,他就

D-Link无线路由器怎么设置MAC地址过滤.doc

D-Link无线路由器怎么设置MAC地址过 滤 D-Link无线路由器怎么设置MAC地址过滤 D-Link无线路由器MAC地址过滤的设置方法 本文假设需要禁止MAC地址是AF-BE-3D-C1-2B-8A和AF-BE-3D-C1-6E-5A的两台计算机在周一至周五的9:00-18:00期间访问互联网,设置方法如下: MAC地址过滤设置方法 1、登录管理界面:在浏览器的地址栏中输入:192.168.0.1并按下回车键点击设置向导(首次登录时会出现这一步,否则会直接弹出输入用户名和密码的对话框) 2、在登录对话框中输入默认的用户名:admin,默认密码为空,所以不用输入任何数据,点击登录。 3、点击高级访问控制默认规则选择:允许访问,除符合以下规则组名称用户自定义设置一个名称选择启用该组星期勾选周一至周五时间选择9:00-18:00 MAC1 填写:AF-BE-3D-C1-2B-8A MAC2 填写:AF-BE-3D-C1-6E-5A 点击上面的保存设定。 至此,就完成了在D-Link无线路由器上的MAC地址过滤设置,MAC地址是AF-BE-3D-C1-2B-8A和AF-BE-3D-C1-6E-5A 的两台计算机,在周一至周五的9:00-18:00期间,无论是通过有线还是无线的方式连接到路由器,都无法访问互联网。

D-Link无线路由器怎样设置动态IP地址上 网 D-Link无线路由器怎样设置动态IP地址上网 D-Link无线路由器动态IP地址上网的设置方法 1、在浏览器的地址栏中输入:192.168.0.1并按下回车键点击设置向导(首次登录时会出现这一步,否则会直接弹出输入用户名和密码的对话框) 2、输入用户名:admin; 密码:空,也就是没有密码点击登录。 3、点击设置 4、点击互联网连接向导 5、点击下一步。 6、点击动态IP地址(DHCP) 点击下一步。 7、设置主机名:主机名请根据ISP(互联网运营商)的要求确定是否需要填写。如果ISP未要求,则不必填写此项。 8、无线网络名称设置:无线SSID 用户自定义设置(PS:无线SSID就是无线网络名称) 点击下一步。 9、无线加密设置:加密方式选择:激活WPA PSK+WPA2 PSK自动(增强) WPA共享密钥用户自定义设置,就是无线网络的密码点击下一步。PS:其它选项保持默认即可。 10、完成设置:点击保存设定. 至此,就完成了D-Link无线路由器动态IP地址上网的设置,电脑就可以直接上网了,无需在进行拨号。

查询本机MAC地址和网络MAC地址的方法

查询本机MAC地址和网络MAC地址的方法

查询网卡MAC地址的三种方法 对于熟悉电脑和网络的人来说,查询MAC地址是很简单的事情。但很多人是非相关专业出身,甚至是电脑小白,有时候不可避免会遇到想顺手帮忙却帮不上的尴尬场景。 本文介绍几种简单查看网卡MAC地址的方法,第一种是用鼠标点击查看,第二种是命令行查看本机MAC地址,第三种是命令行查看网络上部分其它IP的MAC地址: 一、鼠标查看本机IP和MAC地址: 1、鼠标右键点击右下角网络图标(无线图标,有线网卡则点有线 图标); 2、左键选择“打开网络和共享中心”,如图: 3、在弹出窗口中左键点击“更改适配器设置”,如图: 4、右键点击要查看的网卡,再左键选择“状态”,如图:

二、命令行ipconfig命令查看本机MAC地址 1、同时按住“Win+R”键,弹出运行窗口,在“打开”后面的输入框中输入“cmd”命令,左键点击“确定”后弹出命令行窗口。如图: (注:Win键是Alt键旁边画着视窗符号的按键) 2、在命令行窗口中输入“ipconfig /all”(注意中间有个空格),然后回车,就可以查看本机所有网卡的MAC地址。如图: 回车之后显示的内容如下图,有几张网卡,就有几个MAC地址。

三、命令行arp命令查看本机所在网络中部分IP的MAC地址 1、同时按住“Win+R”键,弹出运行窗口,在“打开”后面的输入框中输入“cmd”命令,左键点击“确定”后弹出命令行窗口。(与第二条第一步相同) 2、在命令行窗口中输入“arp -a”(注意中间有个空格),然后回车,就可以查看本机所有网卡所接入的网络中部分IP所对应网卡的MAC地址。如图:

- 无线MAC地址过滤设置

- 神州数码DCRS-5650交换机配置手册_VLAN和MAC地址操作

- 怎样指定电脑上网,避免别人蹭网

- 无线路由器MAC地址过滤功能解析

- TPLINK路由 无线MAC地址过滤设置

- 无线网络安全设置五种不可不知方法

- 防止黑客入侵无线网络的10个秘籍 中国黑客网

- 交换机实现MAC地址表的绑定和过滤

- 路由器IP和MAC地址过滤的使用

- 设置M.A.C地址过滤及隐藏路由器的方法

- 无线MAC地址过滤

- 交换机转发过滤提高网络安全性能

- 防火墙IP地址及端口过滤

- MAC地址过滤方法

- WIN10系统如何查看MAC地址以便进行MAC地址过滤

- 查询手机MAC地址命令

- 利用路由器MAC地址过滤限制局域网用户登录互联网

- 配置MAC地址表

- 迅捷路由器设置网站过滤

- 实验19配置Mac地址表实现绑定和过滤