网络基础笔记

网络基础2期每期1天

CCNP 2期每期1天

IPV6

1、移动网络介绍

业务网:

核心网:CS、PS、IMS(voip)

IP承载网(业务):cmnet、IP专网、城域网、MDCN

传输网(物理管道):SDH(刚性通道)->PTN(弹性)、DWDM->OTN、MSTP(以太overSDH)接入网:GSM->TD-SCDMA->TD-LTE、WIFI、GPON

=》IP化all over IP (data/voice/video)

2、IP技术全景

路由交换网络安全无线(wifi) 协作(voice)运营商数据中心(存储)云

E CCIE(HCIE)

P CCNP(HCNP)

A CCNA(HCNA)

安全:物理安全、网络安全(防火墙)、应用安全

无线:无线、安全、漫游、勘测

3、如何学习

上课听懂

操作实验

4、课程内容

基础

交换

广域网

路由

ACL/NAT

5、TCPIP架构

1)OSI分层:ISO

应用层

表示层

会话层

传输层

网络层

数据链路层

物理层

2)TCPIP模型:厂家推动

应用层http/ftp/smtp/telnet&ssh snmp/dhcp/dns/tftp

传输层TCP UDP

网际层IP、ICMP(ping)、IGMP(组播)

数据链路层ARP、HDLC、PPP、FR

物理层v.35(serial)、G703(E1)、G707(POS)

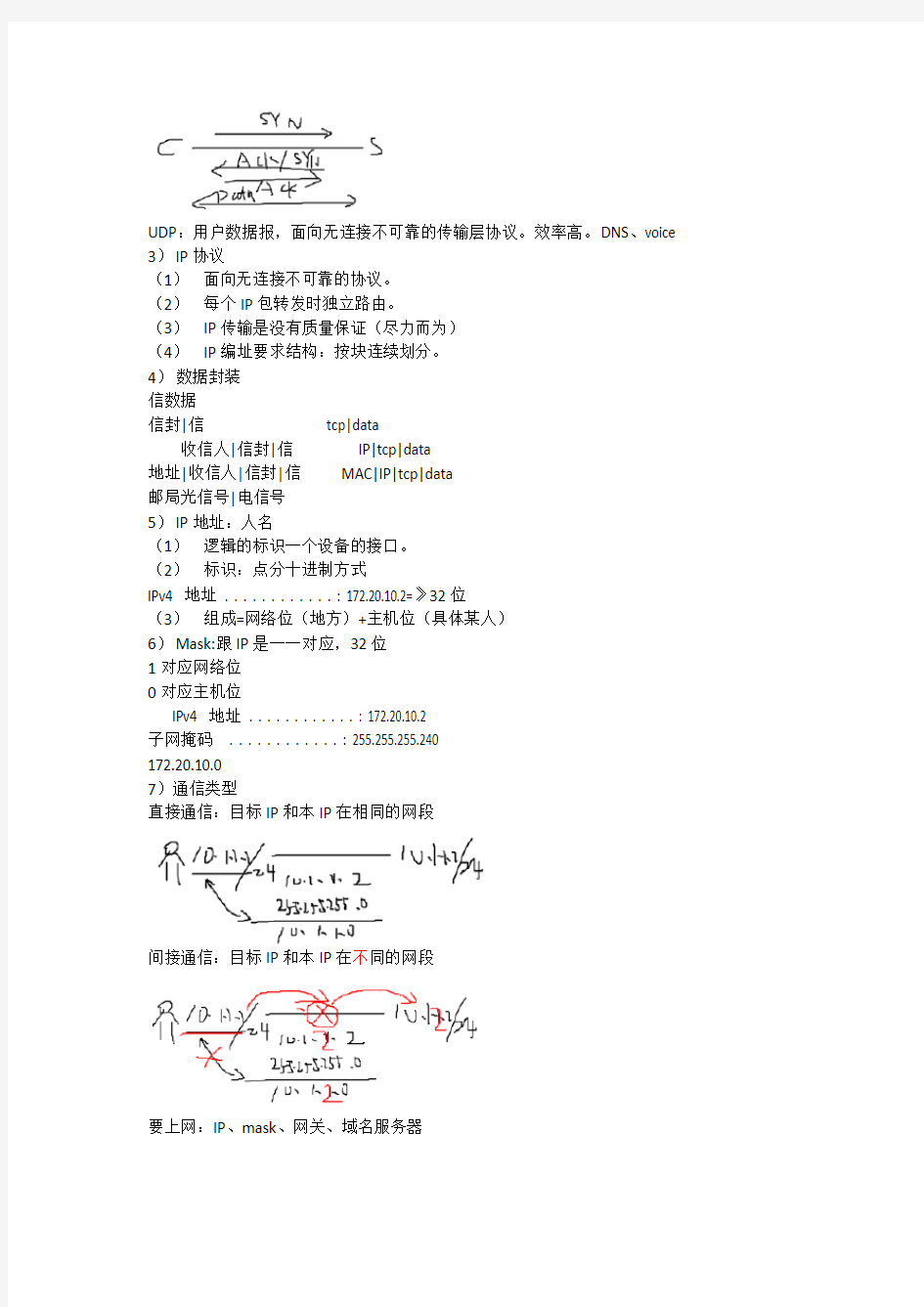

TCP:面向连接(三次握手)可靠(确认、超时重传)的传输层协议

UDP:用户数据报,面向无连接不可靠的传输层协议。效率高。DNS、voice 3)IP协议

(1)面向无连接不可靠的协议。

(2)每个IP包转发时独立路由。

(3)IP传输是没有质量保证(尽力而为)

(4)IP编址要求结构:按块连续划分。

4)数据封装

信数据

信封|信tcp|data

收信人|信封|信IP|tcp|data

地址|收信人|信封|信MAC|IP|tcp|data

邮局光信号|电信号

5)IP地址:人名

(1)逻辑的标识一个设备的接口。

(2)标识:点分十进制方式

IPv4 地址. . . . . . . . . . . . : 172.20.10.2=》32位

(3)组成=网络位(地方)+主机位(具体某人)

6)Mask:跟IP是一一对应,32位

1对应网络位

0对应主机位

IPv4 地址. . . . . . . . . . . . : 172.20.10.2

子网掩码. . . . . . . . . . . . : 255.255.255.240

172.20.10.0

7)通信类型

直接通信:目标IP和本IP在相同的网段

间接通信:目标IP和本IP在不同的网段

要上网:IP、mask、网关、域名服务器

8)IP地址类型

单播:一对一的通信

组播:一对多的通信(自愿)

广播:一对多的通信(强迫)

特殊地址:回环地址(127.x.x.x)、网络地址(主机位全0)、广播地址(主机位全1)这些地址不能分配给用户使用。

网络地址:将IP&mask做与运算172.20.10.0

广播地址:172.20.10.15

地址范围:172.20.10.0-172.20.10.15

可用范围:172.20.10.1-172.20.10.14

9)MAC:以太网中物理唯一标识一个设备接口。

类似身份证,全球唯一(48位=24位(OUI)+24位(厂家分配))

10)ARP(地址解释协议)

解释目标IP所对应的MAC

6、IP地址及子网划分

1)IPV4地址划分类型:以第1个8位划分

A类:/8 0开头0-126

B类:/16 10开头128-191

C类:/24 110开头192-223

D类组播地址1110开头224-239

E类科研

现在没有按块划分,现在是按VLSM(可变长子网mask)划分

2)私有地址

A类:10.0.0.0/8

B类:172.16.0.0-172.31.255.255

C类:192.168.0.0-192.168.255.255

3)IP子网划分

思想:网络位向主机位借位思想。增加的网络位称为子网位。

192.168.1.0/24 借1位

子网数:2^m m代表借的位数2^1=2

子网:192.168.1.0/25 后1个子网=前1个子网+2^n n代表主机位192.168.1.128/25

地址范围:192.168.1.0-192.168.1.127

有效范围:192.168.1.1-192.168.1.126

172.16.0.0/16 借2位

子网数:2^2=4

子网:172.16.0.0/18 172.16.64.0/18 172.16.128.0/18 172.16.192.0/18

地址范围:172.16.0.0-172.16.63.255

有效范围:172.16.0.1-172.16.63.254

172.16.0.0/16 借10位,要求列出前3个网络。

先借8位

172.16.0.0/24

172.16.1.0/24

…

172.16.255.0/24

每个子网再借2位

172.16.0.0/26

172.16.0.64/26

172.16.0.128/26

例子10.0.0.0/8 借20位,列出前3个网络

10.0.0.0/28

10.0.0.16/28

10.0.0.32/28

总结:以上案例特点每个网络的mask长度相同,这种称为等长子网mask划分。

先借1位,产生2个子网

192.168.100.0/25 生产部

192.168.100.128/25

再借1位

192.168.100.128/26销售

192.168.100.192/26

再借1位

192.168.100.192/27 财务

192.168.100.224/27 客服

以上每个部门mask长度不同,称之为不等长子网mask的划分。

192.168.100.0/24

先借1位,产生2个子网

192.168.100.0/25 总部

192.168.100.128/25

剩下的网络再借2位,产生4个网络。

192.168.100.128/27

192.168.100.160/27

192.168.100.192/27

192.168.100.224/27

再借3位,产生8个网络

192.168.100.224/30

192.168.100.228/30

192.168.100.232/30

7、IP地址规划

1)原则

唯一性:重叠导致不能寻址

扩展性:满足未来2-3年地址需求

连续性:按块连续划分

划分子网:vlsm

汇总:CIDR

实意性:注释

2)规划IP类型

互联地址:/30

管理地址:路由器loopback /32 交换机int vlan /24 客户地址:/24

3)例子

1、路由器组成

1)CPU

2)存储器

RAM:running-config/current-config

ROM:引导代码、MiniOS

Flash:操作系统(IOS/VRP/JUNOS)

Nvram:startup-config/saved-config

3)接口:

管理接口:console、AUX、MGMT

数据传输:WAN:serial/E1/POS

LAN:ethernet/fastethernet/GE/10GE

2、设备启动过程

1)POST:加电自检

2)加载操作系统:flash->tftp server->rom

3)加载配置:nvram->tftp-server->console

4)正常启动

3、IOS介绍

硬件平台-特性集-》运行及压力方式-》版本.bin

4、操作平台(GNS3)

1)安装GNS3-0.8.3-all-in-one

2)把switch文件拷到没有中文名的目录下

3)右击https://www.wendangku.net/doc/d217436786.html,用GNS3打开拓扑

4)右击设备点start打开sw1 sw2

5)双击设备就可以使用了。

5、基本操作

Would you like to enter the initial configuration dialog? [yes/no]: n 1)操作模式

Router>用户模式,基本show

Router#特权模式所有show及调试

Router(config)#配置模式,配置对全局有效。Router(config-if)#接口模式,配置对接口有效

Router(config-line)#线路模式,配置对线有效

2)基本命令

Router>en进入特权模式

Router#conf t进入配置模式

Router(config)#no ip domain-lookup禁止域名解释Router(config)#host R2命名

R2(config)#int f0/1进入接口

R2(config-if)#ip add 10.1.1.2 255.255.255.0配置IP地址R2(config-if)#exit退出上一步

R2(config)#end一步退到特权模式

R2#show ip int brief查看接口详细信息

R2#sh run查看配置

R2#sh ver查看版本

3)敲命令技巧

命令可以缩写

Tab 补全命令

多按? 查命令

5、密码设置

1)特权密码

R1(config)#enable password cisco

验证

敲密码是不显示

2)控制台密码

R1(config)#line console 0进入控制台

R1(config-line)#password cisco设置密码

R1(config-line)#login让密码生效

验证

6、远程telnet设备

1)确保网络连通

R1(config)#int f0/1

R1(config-if)#ip add 10.1.1.1 255.255.255.0

R1(config-if)#no shutdown

R2(config)#int f0/1

R2(config-if)#ip add 10.1.1.2 255.255.255.0

R2(config-if)#no shut

网络已通

2)设置远程登录密码

没有密码不允许登录

R2(config)#line vty 0 4同时允许5个用户登录

R2(config-line)#password cisco设置密码

R2(config-line)#login让密码生效

登录成功

7、双绞线使用

1)线序

568A:绿、橙、蓝、棕

568B:A标签的1和3,2和6对调

2)双绞线类型

直通线:两端线序相同

交叉线:一边是568A,一边是568B

反转线:一端是A,另一端是全反(控制台线)3)使用

同构交叉,异构直通

1、LAN

1)定义

范围小

速率大

设备及链路所有者:客户

2、LAN技术

Tokenring 4m 16m

FDDI 130M

ATM 622m

以太网(802.3、802.11)

2、以太网技术

(1)传统以太网:hub

接收数据->采用flooding方式转发

所有端口都在同一个冲突域。HUB效率30%。

解决:CSMA/CD

CS:载波侦听,在转发数据之前先侦听是否有主机在传。

MA:多路访问

CD:冲突检测,一旦检测到冲突,随机后退一个时间再传。(2)现代以太网:switch(解决冲突域)每个端口一个冲突域。

每个口都有一根总线,解决冲突域问题。80%

而且是全双工,

4、交换机工作原理

1)交换:二层数据帧查找及转发的过程

2)交换机功能

(1)MAC学习功能

基于源学习MAC

1个端口可以学习多个MAC

1个MAC地址只能从一个端口学习。

(2)转发及过滤

已知目标的单播:从对应的端口转发

未知目标的单播:采用flooding方式转发

组播:采用flooding方式转发

广播:采用flooding方式转发

(4)循环避免:STP

3)交换机转发模式

(1)直接转发:只需要看到目标MAC就转发

(2)存储转发:把整个帧都接收校验没有错误再转发。

(3)无碎片转发:只需要校验前面64byte没有问题就可以转发。

4)交换机管理

连通性

SW5(config)#int vlan 1

SW5(config-if)#ip add 10.1.1.5 255.255.255.0

R6(config)#int f0/0

R6(config-if)#ip add 10.1.1.6 255.255.255.0设置IP R6(config-if)#no sh开启接口

R6#ping 10.1.1.5

.!!!!

设置密码

SW5(config)#line vty 0 4

SW5(config-line)#password cisco

SW5(config-line)#login

登录成功

R6#sh int f0/0 | in bia

Hardware is Gt96k FE, address is c200.1a80.0000 5、vlan(虚拟局域网)

1)作用

(1)隔离广播域

(2)安全

(3)标识

2)vlan

一个vlan定义一个广播域。

一个vlan占用一个子网。

默认不同的vlan不可以互访。

默认所有端口属于vlan 1

3)vlan划分种类

静态vlan:手工把端口划到对应的vlan。

动态vlan:根据用户信息动态划分vlan

4)配置

R7(config)#int f0/0

R7(config-if)#ip add 10.1.1.7 255.255.255.0

R7(config-if)#no sh

说明同一个vlan是可以通信

SW5(config)#vlan 2创建vlan

SW5(config)#int f1/7进入端口

SW5(config-if)#switchport mode access设置这个端口连接主机SW5(config-if)#sw acc vlan 2把端口划到vlan 2

R6#ping 10.1.1.7

.....说明不同vlan是不可能通信的。

6、trunk

1)作用:一条物理链路上承载多个vlan的数据

2)端口类型

Access:连接主机

Trunk:连接路由器或交换机

3)trunk封装

Isl 802.1q

标准思科国际

长度30byte 4byte

方式封装标志

4)native vlan(802.1q)

专门用传输经常在交换机之间传递的协议数据。

Native vlan不打标签的vlan

默认native vlan=1,但可以修改,若修改二边必须相同。

5)trunk协商

静态:手工设置trunk on

动态:通过DTP动态协商成trunk(dynamic desirable主动发包、dynamic auto被动响应) On-on ok

On-dd ok on可以响应

On-da ok on可以主动发包

dd-dd ok

dd-da ok

da-da 不可以

6)trunk配置

SW3(config)#int f1/0

SW3(config-if)#sw mode trunk

SW5(config)#int f1/0

SW5(config-if)#sw mode trunk

7、冗余设计所带来的问题

1)广播风暴

2)MAC表震荡

3)多帧复制

8、STP(生成树协议)

1)STP作用:能发现物理上有环路的拓扑生成一个逻辑上没有环路的拓扑。2)破环顺序:

(1)选举root

(2)非根选举rootport(离根最近的端口)

(3)每链路选举designate port

(4)其它端口就block

3)破环依据:

(1)最小网桥ID(priority*mac)

(2)到达根网桥开销最小的端口为root port

Cost=从根到当设备沿途路径入口开销累加

100M=19

(3)最小发送网桥ID

(4)最小发送端口ID(port-priority=128*port编号)

4)破环结果

(1)每个网络都有一个root

(2)每个非根都有一个rootport

(3)每个链路都有一个designate port

(4)根上所有端口都是designate port

5)STP配置

(1)默认STP开启

(2)设置root 通常设分布层交换机为root。

8、vlan间通信

1)单臂路由

优点:节省成本

缺点:单臂会成性能瓶颈

2)多层交换

直接在交换机上启用路由功能。

9、DHCP(动态主机配置协议)

1)工作过程

2)DHCP中继

(1)中继作用:把广播转为单播

(2)中继位置:离客户端最近的三层接口。(3)配置:ip helper-add DHCP服务地址

3)配置

SW3_PC2(config)#no ip routing关闭路由功能SW3_PC2(config)#int f1/0

SW3_PC2(config-if)#no sw转为三层接口

SW3_PC2(config-if)#ip add 10.1.2.3 255.255.255.0

SW5(config)#vlan 2

SW5(config-vlan)#vlan 3创建vlan

SW5(config-vlan)#int f1/0

SW5(config-if)#sw mode acc

SW5(config-if)#sw acc vlan 2把vlan绑定端口SW5(config-if)#int f1/7

SW5(config-if)#sw mode acc

SW5(config-if)#sw acc vlan 3

SW5(config-if)#int f1/6

SW5(config-if)#sw mode trun设置trunk

R6(config)#int f0/0

R6(config-if)#no sh

R6(config)#int f0/0.2

R6(config-subif)#en dot 2

R6(config-subif)#ip add 10.1.2.1 255.255.255.0

R6(config-subif)#int f0/0.3

R6(config-subif)#en dot 3

R6(config-subif)#ip add 10.1.3.1 255.255.255.0

R7_PC3(config)#no ip routing

R7_PC3(config)#int f0/0

R7_PC3(config-if)#ip add 10.1.3.7 255.255.255.0 R7_PC3(config-if)#no sh

R7_PC3#ping 10.1.2.3

.!!!!

R7_PC3#traceroute 10.1.2.3

1 10.1.3.1 36 msec 48 msec 8 msec

2 10.1.2.

3 28 msec 4

4 msec *

DHCP及中继配置

SW3_PC2(config)#ip dhcp pool cisco配置DHCP服务器

SW3_PC2(dhcp-config)#network 10.1.3.0 /24地址池

SW3_PC2(dhcp-config)#default-router 10.1.3.1分配给客户的网关

SW3_PC2(config)#ip dhcp excluded-address 10.1.3.1 10.1.3.10排除地址

R6(config-subif)#int f0/0.3

R6(config-subif)#ip helper-add 10.1.2.3中继配置

R7_PC3(config)#int f0/0

R7_PC3(config-if)#no ip add

R7_PC3(config-if)#ip add dhcp启用DHCP客户端功能

R7_PC3#sh ip int brief

1、WAN定义

范围:大

速率:小64k->2M->155M

设备及链路所者:客户和运营商都有

2、WAN特性

连接时间:永久(专线)、按需(拔号)

连接方式:专线连接(一直独占线路)、交换连接(共享)

交换方式:电路交换(临时独占)、分组交换(一直共享)

数据速率:64、128、E1、E3、POS(155M/622M/2.5G/10G)

传输介质:光纤、铜线

3、WAN技术分类:专线

由运营商提供点到点、逻辑、专用的逻辑通道。

典型:E1、以太网专线、POS专线

优点:安全、传输质量好、维护简单

缺点:太贵

4、分组交换

由运营商提供基于分组交换的连接线路,在转发数据之前先要建立VC/PW 代表:FR/ATM、PTN

优点:安全、传输质量好、维护相对简单。

缺点:FR速率小

5\电路交换

由运营商提供临时专用逻辑线路,在转发数据之前先要拔号。

代表:PSTN和ISDN

优点:安全、传输质量好、维护简单

缺点:速率小

6、VPN(虚拟专用网络)

在一个不安全的网络(internet)建立一个安全的通道。

代表:IPSECVPN、SSLVPN、GRE、PPTP、L2TP

优点:相对安全、便宜。

缺点:服务质量不好、维护麻烦。

7WAN组件

1)组件

传输网络:SDH/PTN/MSTP

本地环:延长WAN协议在线缆上传输距离

CPE:客户前端设备CSU/DSU 提供时钟同步。

路由器:客户设备

2)协议

数据链路层:HDLC、PPP、FR

物理层:v.35(serial)、G703(E1)、G707(POS)

8、PPP

1)特性

(1)运行在P2P链路上WAN协议

(2)PPP支持同步和异步

(3)支持多种网络层协议(IP/IPX)

(4)支持检测、认证、压缩

(5)支持地址协商

2)协议组成

LCP:负责跟物理层相关(认证、压缩、回拔、MP)NCP:负责跟网络层相关(三层协议及地址)

3)PPP认证

PAP CHAP

握手机制二次握手3次握手

安全机制明文密码MD5认证

PAP

缺点:密码是明文传递,所以容易被捕获

认证频率是由客户决定,所以服务器易受DOS攻击。CHAP

4)MP

把多条物理逻辑捆绑为一根链路。

作用:增加带宽

负载分担

降低时延

方便升级

9、FR

1)FR介绍

(1)FR用于连接二个远程节点的WAN技术。(2)FR纯二层技术。

(3)FR面向连接(建立VC)提供端-端服务技术。2)FR术语

设备:FRSW、路由器、CPE

接口:NNI和UNI

链路:光纤、同步串口线

3)工作过程:VC(承载数据)

PVC 永久虚电路取代专线

SVC 交换虚电路取代拔号,中国没有。

4)DLCI(数据链路层连接标识符):FR二层地址

5)LMI(本地管理接口)用于获取DLCI

6)Inarp(逆向ARP)

知道目标IP求本地DLCI

1、路由

Route一条到达目标的路径

Routing寻找一条到达目标的路径。

Routed 被路由

2、路由器工作原理

1)Hub

接收数据——》采用flooding方式转发

2)Switch:工作在二层

接收数据——》MAC学习——》根据目标MAC查找MAC表——》从对应端口转发找不到目标MAC,就flooding

3)Router:工作在三层

接收数据——》拆帧——》根据目标IP查找路由表——》再次封装——》转发。找不到路由,直接扔掉。

3、路由表形成

直连:直接进路由表

静态:手工设置所有不直连网络。

动态:通过路由协议(RIP/EIGRP/OSPF/ISIS/BGP)学习所有不直连的网络。

计算机网络基础考试试题

网络基础 所有60道单选题 1、万维网(world wide web)又称为______,是Internet中应用最广泛的领域之一。A:Internet B:全球信息网 C:城市网 D:远程网 答案:B 2、安装拨号网络的目的是为了______。 A:使Windows完整化 B:能够以拨号方式连入Internet C:与局域网中的其他终端互联 D:管理共享资源 答案:B 3、在拨号上网过程中,连接到通话框出现时,填入的用户名和密码应该是______。A:进入Windows时的用户名和密码 B:管理员的帐号和密码 C:ISP提供的帐号和密码 D:邮箱的用户名和密码 答案:C 4、网上交流常见的形式有______。 A:网上讨论(BBS) B:网络会议 C:网上电话等 D:全部都是 答案:D 5、在Internet的通信协议中,可靠的数据传输是由______来保证的。 A:HTTP协议 B:TCP协议 C:FTP协议 D:SMTP协议 答案:B 6、免费软件下载,是利用了Internet提供的______功能。 A:网上聊天 B:文件传输 C:电子邮件 D:电子商务 答案:B 7、域名为https://www.wendangku.net/doc/d217436786.html,的站点一般是指______。 A:文件传输站点 B:新闻讨论组站点或文件传输站点

C:电子公告栏站点 D:电子邮件中对方的地址或文件传输站点 答案:C 8、下列不属于Internet信息服务的是______。 A:远程登录 B:文件传输 C:网上邻居 D:电子邮件 答案:C 9、Internet上使用最广泛的标准通信协议是______。 A:TCP/IP B:FTP C:SMTP D:ARP 答案:A 10、缩写WWW表示的是______,它是Internet提供的一项服务。 A:局域网 B:广域网 C:万维网 D:网上论坛 答案:C 11、目前,Internet为人们提供信息浏览的最主要的服务方式是______。 A:WWW B:FTP C:TELNET D:WAIS 答案:A 12、在互联网上,用来发送电子邮件的协议是______。 A:HTTP B:SMTP C:FTP D:ASP 答案:B 13、下列说法正确的是________。 A:20世纪60年代初美国航空公司与微软合作开发了飞机订票系统,由一台主机和200多个终端组成 B:20世纪60年代初美国航空公司与IBM合作开发了飞机订票系统,由一台主机和2000多个终端组成 C:20世纪60年代初美国航空公司与IBM合作开发了飞机订票系统,终端有CPU及内存 D:20世纪60年代初美国航空公司与微软合作开发了飞机订票系统,终端有CPU及内存 答案:B

网络安全基础与安全配置

资产:是组织内具备有形或无形价值的任何东西,它可以是资源,也可以是竞争优势。组织必须保护它们的资产以求生存和发展。威胁:是指可能对资产带来危险的任何活动。漏洞:是可被威胁利用的安全性弱点。攻击:是指故意绕过计算机安全控制的尝试。“攻击者”指的是那些故意绕过安全控制以获得他人计算机或网络访问权限的人。 攻击类型:电子欺骗:伪装为其他人或其他事物。中间人:在通信双方未察觉的情况下拦截其他传输数据。后门:允许攻击者绕过安全措施访问系统的软件。拒绝服务:造成某个资源无法访问。重放:捕获传输数据,然后再次使用。数据包嗅探:窃取网络通信。社交工程:诱使用户违反正确的安全程序。 CIA三角—安全管理人员必须决定机密性、完整性、和可用性之间的平衡。 安全基线:为配置特定类型的计算机创建一套经过测试的标准。为安全电子邮件服务器、Web服务器、文件服务器和台式计算机等设备测试并应用不同的基线。确保系统保持安全配置。安全策略:创建文档,以详细说明所有安全策略。尽可能使用技术来确保安全策略得实施。 Windows2000有两种用户账户:本地账户:本地账户可以存储在除域控制器外的任何一台Windows计算机上。域账户:域账户存储在域控制器的Active Directory中,所以在任何一台域成员计算机上都可使用。 安全标示符(SID)是一个包含字符和数字具有惟一性的字符串,她在网络中代表用户。系统使用SID来判断哪些安全主体(如用户账户和安全组)拥有对特定受保护资源的访问权限。受保护资源的访问控制列表(ACL) 本地安全组根据相同的安全型需求将用户归为一组,这提高了安全性并使管理更方便。安全组拥有惟一的SID。,这样他可以用于指定资源的访问权限。 交互式登录的过程:(1)LSA的Winlogon组件收集用户名和密码(2)LSA查询SAM,以验证用户名和密码(3)LSA根据用户账户SID和安全组SID创建一个访问令牌(4)访问令牌传递给后续进程,如果组策略没有更改缺省值,后续进程应该是Windows Experience。 域:就是共享相同安全账户数据库的一组计算机,管理员能够集中管理域中所有成员计算机的用户账户和安全组。 信任关系是当多个域建立在相同的Active Directory服务下时,域就会自动地信任彼此的用户账户。因此,一个域的安全主体可能被包括在其信任域的ACL和安全组中。 票证授权票证(TGT, Ticket-Granting Ticket)密钥分发中心(KDC, Key Distribution Center)身份验证服务(AS, Authentication Service)授权票证服务(TGS, Ticket-Granting Service) 操作系统角色:在域之间创建信任的机制完全是由操作系统来处理的。当在Active Directory 中添加域时,Windows交换密钥,以使两个域彼此信任。当把客户端计算机添加到域中时,Windows交换密钥,以向KDC证实客户端计算机已加入域中。 账户策略(GPO, Global Policy Object):如果用户不选取真正的随机密码,就应该考虑设置12个字符位密码长度最小值。 有3条可执行的账户策略设置用于账户锁定:(1)账户锁定时间(2)账户锁定阈值(3)账户锁定计数器清零时间 有5个账户策略设置可以实现Kerberos会话票证:强制用户登陆限制、服务票证最长寿命、用户票证罪长寿命、用户票证续订最长寿命、计算机时钟同步的最大容差 组策略的概念:组策略是用户界面限制与管理设置的结合,它可以防止用户更改计算机配置以及防止使用违反组织安全策略的方式操作计算机。 组策略还包含脚本和安装包。这就允许管理员在任何数量的客户机中建立、管理和部署许多不同的计算机配置,同时为不同类型的工作人员提供一致的工作环境。 组策略用来对用户组和计算机的管理和安全设置(学校)或设施。另外,组策略也用来为一

计算机网络基础考试卷

网络技术基础 单选题(每题1分共60分) 1.在计算机网络发展过程中,____对计算机网络的形成与发展影响最大。A.OCTOPUS B.Newhall C. DATAPAC D.ARPANET 2. 在计算机网络组成结构中,____负责完成网络数据的传输、转发等任务。 A. 资源子网 B.局域网 C. 通信子网 D.广域网 3. 在____构型中,结点通过点到点通信线路与中心结点连接。 A. 环型拓扑 B. 网状拓扑 C. 树型拓扑 D. 星型拓扑 4. 目前,实际存在与使用的广域网基本都是采用____。 A. 树型拓扑 B. 网状拓扑 C. 星型拓扑 D. 环型拓扑 5. 如果要在一个建筑物中的几个办公室进行连网,一般应采用____的技术方案。 A. 广域网 B. 城域网 C. 局域网 D. 互联网 6. OSI参考模型是由____提出与制定的。 A. CCITT B. IETF C. ISO D. ATM Forum 7. 在OSI参考模型中,同一结点内相邻层之间通过____来进行通信。 A. 协议 B. 接口 C. 进程 D. 应用程序 8. 在OSI参考模型中,____负责为用户提供可靠的端到端服务。 A. 网络层 B. 传输层 C. 会话层 D. 表示成 9. 在OSI参考模型中,数据链路层的数据服务单元是____。 A. 比特序列 B. 分组 C. 报文 D. 帧 10. 在TCP/IP协议中,SMTP协议是一种____的协议。 A. 主机—网络层 B. 传输层 C. 互联层 D. 应用层 11. 在应用层协议中,____既依赖TCP协议,又依赖UDP协议。 A. HTTP B. DNS C. SNMP D. Telent 12. 计算机网络的拓扑结构主要取决于它的____。 A. 路由器 B. 资源子网 C. 通信子网 D. FDDI网 13. TCP/IP模型的互联层采用的IP协议是一种____服务协议。 A. 网络 B. 面向连接的 C. 传输控制 D. 面向无连接的 14. ____是指在一条通信线路中可以同时双向传输数据的方法。 A. 单工通信 B. 半双工通信

《网络安全基础》试题三

网络安全试卷A 一、选择题(20题,每题2分,共40分) 1、信息风险主要指那些?(D) A、信息存储安全 B、信息传输安全 C、信息访问安全 D、以上都正确 2、一个数据包过滤系统被设计成允许你要求服务的数据包进入,而过滤掉不必要的服务。这属于(A )基本原则。 A、最小特权 B、阻塞点 C、失效保护状态 D、防御多样化 3、不属于安全策略所涉及的方面是(D )。 A、物理安全策略 B、访问控制策略 C、信息加密策略 D、防火墙策略 4、不属于常见把入侵主机的信息发送给攻击者的方法是(D ) A、E-MAIL B、UDP C、ICMP D、连接入侵主机 5、WINDOWS主机推荐使用(A )格式 A、NTFS B、FAT32 C、FAT D、LINUX 6、在每天下午5点使用计算机结束时断开终端的连接属于(A ) A、外部终端的物理安全 B、通信线的物理安全 C、窃听数据 D、网络地址欺骗 7、下列说法不正确的是(D ) A、安防工作永远是风险、性能、成本之间的折衷。 B、网络安全防御系统是个动态的系统,攻防技术都在不断发展。安防系统必须同时发展与更新。 C、系统的安全防护人员必须密切追踪最新出现的不安全因素和最新的安防理念,以便对现有的安防系统及时提出改进意见 D、建立100%安全的网络 E、安防工作是循序渐进、不断完善的过程 8、不属于WEB服务器的安全措施的是(D ) A、保证注册帐户的时效性 B、删除死帐户 C、强制用户使用不易被破解的密码 D、所有用户使用一次性密码 9、DNS客户机不包括所需程序的是(D ) A、将一个主机名翻译成IP地址 B、将IP地址翻译成主机名 C、获得有关主机其他的一公布信息 D、接收邮件 10、有关对称密钥加密技术的说法,哪个是确切的?(C ) A、又称秘密密钥加密技术,收信方和发信方使用不同的密钥 B、又称公开密钥加密,收信方和发信方使用的密钥互不相同

交换机基本知识 交换机知识入门

交换机基本知识交换机知识入门 交换机是日常生活工作中经常用到的物品,但不少人队交换机基本知识却不是很了解,本文从交换机的起源、类型、应用、交换方式等方面介绍了交换机基本知识(入门知识),希望对大家有所帮助。 交换机定义 什么是交换机?交换机英文名称为Switch,也称为交换式集线器,交换机是构建网络平台的“基石”,又称网络开关它是一种基于MAC地址(网卡的硬件标志)识别,能够在通信系统中完成信息交换功能的设备。其工作原理可以简单地描述为“存储转发”四个字。因为交换机支持“全双工”模式,所以B在接收A发送数据的同时,还可以向A或其他的计算机发送数据。如果在MAC地址中没有B的地址信息,那么交换机可以通过“MAC地址学习”功能将连接到自身的B计算机MAC地址记住,形成一个节点与MAC地址的对应表。 交换和交换机最早起源于电话通讯系统(PSTN),我们现在还能在老电影中看到这样的场面:首长(主叫用户)拿起话筒来一阵猛摇,局端是一排插满线头的机器,戴着耳麦的话务小姐接到连接要求后,把线头插在相应的出口,为两个用户端建立起连接,直到通话结束。这个过程就是通过人工方式建立起来的交换。当然现在我们早已普及了程控交换机,交换的过程都是自动完成。 交换机的类型 交换机类型的了解是交换机的基本知识,必须掌握。 交换机有多种分类方式: 从网络覆盖范围划分交换机可以分为以下两类:广域网交换机和局域网交换机 根据传输介质和传输速度分:以太网交换机、快速以太网交换机、千兆以太网交换机、10千兆以太网交换机、ATM交换机、FDDI交换机和令牌环交换机。 根据交换机应用网络层次划分企业级交换机、校园网交换机、部门级交换机和工作组交换机、桌机型交换机。 根据交换机端口结构划分固定端口交换机和模块化交换机。 根据工作协议层划分第二层交换机、第三层交换机和第四层交换机 根据是否支持网管功能划分网管型交换机和非网管理型交换机 交换机的应用 作为局域网的主要连接设备,交换机成为应用普及最快的网络设备之一。随着交换技术的不断发展,交换机的价格急剧下降,交换机的普及度进一步增加。 如果你的以太网络上拥有大量的用户、繁忙的应用程序和各式各样的服务器,而且你还未对网络结构做出任何调整,那么整个网络的性能可能会非常低。解决方法之一是在以太网上添加一个100Mbps/1000Mbps的交换机。 如果网络的利用率超过了40%,并且碰撞率大于10%,交换机可以帮你解决一点问题。带有100Mbps快速以太网的交换机可以全双工方式运行,可以建立起专用的200Mbps连接。 不仅不同网络环境下交换机的作用各不相同,在同一网络环境下添加新的交换机和增加

计算机网络基础考试

计算机网络基础 单选题 1、在拨号上网过程中,连接到通话框出现时,填入的用户名和密码应该是______。A:进入Windows时的用户名和密码 B:管理员的帐号和密码 C:ISP提供的帐号和密码 D:邮箱的用户名和密码 答案:C 2、下列选项中,属于Internet提供的服务的是______。 A:安装调制解调器 B:硬件维护 C:信息交流 D:格式化软盘 答案:C 3、在拨号网络设置中,必选的网络协议是_______________。 A:FTP B:TCP\IP C:ASP D:HTTP 答案:B 4、Internet是指______。 A:国际互联网 B:城域网 C:校园网 D:邮电网 答案:A 5、TCP\IP参考模型将网络分成4层,它们是: Ⅰ.物理链路层Ⅱ.网络层Ⅲ.传输层Ⅳ.应用层 请问因特网中路由器主要实现哪一层功能______。 A:Ⅰ和II B:Ⅱ C:Ⅲ和I D:Ⅳ和I 答案:B 6、和普通Modem不同,安装ADSL Modem时必须安装______协议。 A:FTP B:PPPoE C:HTTP D:ASP 答案:B

7、命令ping 192.168.0.2的作用是___________。 A:确认本机与192.168.0.2机器是否可以连通 B:登录远程主机192.168.0.2 C:可实现从远程主机192.168.0.2下载文件 D:修改机器的IP地址为192.168.0.2 答案:A 8、使用代理服务器除了服务器端代理服务器软件需配置外,客户端需配置使用代理服务器,且指向代理服务器的_____________。 A:MAC地址和网络号 B:邮件地址和网络号 C:IP地址和网络号 D:IP地址和端口号 答案:D 9、计算机网络发展的第二个阶段,兴起于________。 A:20世纪20年代 B:20世纪60年代 C:20世纪30年代 D:20世纪40年代 答案:B 10、对于城域网来说,下列说法正确的是________。 A:只能是专用网 B:只能是公用网 C:既可以是专用网,也可以是公用网 D:既不可以是专用网,也不可以是公用网 答案:C 11、在广域网中,通信子网主要包括________。 A:传输信号和终端设备 B:转接设备和传输信道 C:显示设备和终端设备 D:以上都不是 答案:B 12、HTTP协议采用________方式传送web数据。 A:自愿接收 B:被动接收 C:请求/响应 D:随机发送 答案:C 13、互联网最常见的形式是________。 A:几个主机直接连接起来 B:几个服务器直接连接起来

计算机网络基础试题库1

计算机网络基础试题库1

计算机网络基础试题库1

《计算机网络基础》卷1 1、以下关于网桥正确的是(A) A.网桥的工作原理可概括为:存储转发和地址过滤 B.网桥是物理层设备【是数据链路层】 C.网桥分为不透明网桥和源路选网桥 D.网桥是网络层设备 2、在脉冲编码调制中,如果规定的量化级是128个,则需要使用(A )位编码。 A. 7 B. 6 C. 5 D. 4 3、快速以太网的介质访问控制方法是(A)。 A.CSMA/CD B.令牌总线C.令牌环D.100VG-AnyLan 4、X.25网络是(A)。 A.分组交换网 B.专用线路网C.线路交换网D.局域网 5、Internet 的基本结构与技术起源于(B) A.DECnet B.ARPANET C.NOVELL D.UNIX 6、计算机网络中,所有的计算机都连接到一个中心节点上,一个网络节点需 要传输数据,首先传输到中心节点上,然后由中心节点转发到目的节点,这 种连接结构被称为(C) A.总线结构B.环型结构C.星型结构D.网状结构 7、使用载波信号的两种不同频率来表示二进制值的两种状态的数据编码方式 称为( B) A.移幅键控法 B.移频键控法 C.移相键控法 D.幅度相位调制 8、在OSI的七层参考模型中,工作在第二层上的网间连接设备是( C 网卡,网桥) A.集线器B.路由器C.交换机D.网关 、物理层上信息传输的基本单位称为(C ) 。 A. 段 B. 位 C. 帧 D. 报文 10、无线局域网的协议是( D )。 A. IEEE802.8 B. IEEE802.9 C. IEEE802.10 D. IEEE802.11 11、下列传输介质中性能最好的是(C.双绞线) A.单膜光纤 B.多膜光纤 C.双绞线 D.同轴电缆 12、异步传输模式(ATM)实际上是两种交换技术的结合,这两种交换技术是 (A) A. 电路交换与分组交换 B. 分组交换与帧交换 C.分组交换与报文交换 D.电路交换与报文交换 13、100BASE-T4的最大网段长度是:(B) A.25米 B. 100米 C.185米 D. 2000米 14、我们将文件从FTP服务器上传输到客户机的过程称为(B. )

计算机网络基础知识试题及答案

2006年事业单位招考专业知识考试计算机基础知识理论试题答案附后 (一)单选题(选择最佳答案) 5.在资源管理器窗口中,被选中的文件或文件夹会__b_____。 A.加框显示B.反像显示 C.加亮显示D.闪烁显示 23.一张1.44M容量软盘,大约可存储_____a_______个中文字。 A.72万B.144万 C.14万D.720万 24.对3寸软盘进行写保护应将_________b_____。 A.封上写保护口B.将写保护口留空 C.在盘面贴上用户标签D.改变磁盘的容量 31.计算机存储器的容量以字节为单位。一个字节由___b___个二进制位组成。 A.1 B.2 C.8 D.16 44.在Access97的表中,通常称一个表列为______b___。 A.1个记录B.1个字段 C.1个表页D.1个关系 51.在拨号入网时,当线路接通后MODEM会发出声音,称为_____c____。 A.电铃声B.开机声 C.握手声D.电波声 (二)多选题 1.在Windows98中,以下关于剪贴板的描述,正确的有__acd______。 A.关闭Windows98后,剪贴板中的内容将消失 B.各次剪切或复制到剪贴板的内容,将导致剪贴板的内容越积越多 C.剪贴板的内容可以粘贴到多个不同的应用程序中 D.剪贴板中只保存有最后一次剪切或复制的内容 2.Windows98的桌面上一般包含有下列元素______acd______。 A.开始按钮B.显示器屏幕 C.快捷图标D.任务栏 3.在资源管理器中,查找文件的方式有_____bcd_______。 A.按照建立文件的操作者姓名 B.按需要查找的文件或文件夹的名称 C.按照文件最后的修改日期 D.按高级方式查找(可以给出需要查找文件的某些特征、状况) 4.如果在桌面上打开了多个窗口,使其中一个窗口变为当前窗口,可以____abd_____。A.单击位于任务栏中对应的任务按钮 B.将光标移到非当前窗口的可见部分,单击鼠标的右键 C.在桌面的背景部分双击鼠标左键 D.将光标移到非当前窗口的可见部分,单击鼠标的左键 5.当前常见的序号码有_____cd________。 A.五笔字型码B.表形码

多层网络交换机基础知识

网络交换机基础知识 开放系统互联(OSI,Open Systerns Interconnection的缩写)参考模型描述了信息如何从一台计算机的应用层软件通过网络媒体传输到另一台计算机的应用层软件中,它是由七层协议组成的概念模型,每一层说明了特定的网络功能.OSI参考模型是在1984年由国际标准化组织(ISO,Interconnection for Standardization 的缩写)发布的,现在已被公认为计算机互联通信的基本体系统结构模型. OSI 参考模型把网络中计算机之间的信息传递分成七个小的易于管理的层,OSI的七层协议分别执行一个(或一组)任务,各层间相对独立,互不影响.下面是OSI参考模型的七个层次: 第七层---------应用层; 第六层---------表示层; 第五层---------会话层; 第四层---------传输层; 第三层---------网络层; 第二层---------数据链路层; 第一层--------物理层 二层交换机指的就是作用在这七层模型的第二层,所以二层交换机一般不能对传输协议进行控制,只能对数据链路进行控制,所以二层交换机只能通过mac地址来进行寻址,因为mac地址作用在数据链路层.而三层交换机可以控制到网络层,也就是说三层交换机可以通过IP地址来进行寻址.现在高端交换机可以控制到七层,可以对网络中的应用层的协议来进行流量的控制和带宽的管理. 二层交换机、三层交换机和路由器这三种技术究竟谁优谁劣,它们各自适用在什么环境?这三种技术的工作原理: 1.二层交换技术 二层交换机是数据链路层的设备,它能够读取数据包中的MAC地址信息并根据MAC地址来进行交换。 交换机部有一个地址表,这个地址表标明了MAC地址和交换机端口的对应关系。当交换机从某个端口收到一个数据包,它首先读取中的源MAC地址,这样它就知道源MAC地址的机器是连在哪个端口上的,它再去读取中的目的MAC地址,并在地址表中查找相应的端口,如果表中有与这目的MAC 地址对应的端口,则把数据包直接复制到这端口上,如果在表中找不到相应的端口则把数据包广播到所有端口上,当目的机器对源机器回应时,交换机又可以学习一目的MAC 地址与哪个端口对应,在下次传送数据时就不再需要对所有端口进行广播了。 二层交换机就是这样建立和维护它自己的地址表。由于二层交换机一般具有很宽的交换总线带宽,所以可以同时为很多端口进行数据交换。如果二层交换机有N个端口,每个端口的带宽是M,而它的交换机总线带宽超过N×M, 那么这交换机就可以实现线速交换。二层交换机对广播包是不做限制的,把广播包复制到所有端口上。 二层交换机一般都含有专门用于处理数据包转发的ASIC (Application specific Integrated Circuit)芯片,因此转发速度可以做到非常快。 2.路由技术 路由器是在OSI七层网络模型中的第三层--网络层操作的。 路由器部有一个路由表,这表标明了如果要去某个地方,下一步应该往哪走。路由器从某个端口收到一个数据包,它首先把链路层的去掉(拆包),读取目的IP地址,然后查找路由表,若能确定下一步往哪送,则再加上链路层的(打包),把该数据包转发出去;如果不能确定下一步的地址,则向源地址返回一个信息,并把这个数据包丢掉。 路由技术和二层交换看起来有点相似,其实路由和交换之间的主要区别就是交换发生在OSI参考模型的第二层(数据链路层),而路由发生在第三层。这一区别决定了路由和交换在传送数据的过程中需要使用不同的控制信息,所以两者实现各自功能的方式是不同的。 路由技术其实是由两项最基本的活动组成,即决定最优路径和传输数据包。其中,数据包的传输相对较为简单和直接,而路由的确定则更加复杂一些。路由算法在路由表中写入各种不同的信息,路由器会根据数据包所要到达的目的地选择最佳路径把数据包发送到可以到达该目的地的下一台路由器处。当下一台路由器接收到该数据包时,也会查看其目标地址,并使用合适的路径继续传送给后面的路由器。依次类推,直到数据包到达最终目的地。 路由器之间可以进行相互通讯,而且可以通过传送不同类型的信息维护各自的路由表。路由更新信息主是这样一种信息,一般是由部分或全部路由表组成。通过分析其它路由器发出的路由更新信息,路由器可以掌握整个网络的拓扑结构。链路状态广播是另外一种在路由器之间传递的信息,它可以把信息发送方的链路状态及进的通知给其它路由器。 3.三层交换技术 一个具有第三层交换功能的设备是一个带有第三层路由功能的第二层交换机,但它是二者的有机结合,并不是简单的把路由器设备的硬件及软件简单地叠加在局域网交换机上。

网络基础 了解交换式局域网

网络基础了解交换式局域网 交换式局域网所有站点都连接到一个交换式集线器或局域网交换机上。交换式集线器或局域网交换机具有交换功能,它们的特点是,所有端口平时都不连通,当工作站需要通信时,交换式集线器或局域网交换机能同时连通许多端口,使每一对端口都能像独占通信媒体那样无冲突的传输数据,通信完成后断开连接。由于消除了公共的通信媒体,每个站点独自使用一条链路,不存在冲突问题,可以提高用户的平均数据传输速率,即容量得以扩大。交换式局域网的优点如下: ●采用星型拓扑结构,容易扩展,而且每个用户的带宽并不因为互连的设备增多而降低。 ●由于消除了公共的通信媒体,每个站点独自使用一条链路,不存在冲突问题,可以提高用户的平 均数据传输速度。交换式局域网无论是从物理上还是逻辑上都是星形拓扑结构,多台交换式集线 器可以串接,连成多级星形结构。 交换式局域网可向用户提供共享式局域网不能实现的一些功能,主要包括以下几个方面: ●隔离冲突域在共享式以太网中,使用CSMA/CD算法来进行介质访问控制。如果两个或者更多站 点同时检测到信道空闲而有帧准备发送,它们将发生冲突。一组竞争信道访问的站点称为冲突域。 显然同一个冲突域中的站点竞争信道,便会导致冲突和退避。而不同冲突域的站点不会竞争公共 信道,它们则不会产生冲突。在交换式局域网中,每个交换机端口就对应一个冲突域,端口就是 冲突域终点,由于交换机具有交换功能,不同端口的站点之间不会产生冲突。如果每个端口只连 接一台计算机站点,那么在任何一对站点之间都不会有冲突。若一个端口连接一个共享式局域网, 那么在该端口的所有站点之间会产生冲突,但该端口的站点和交换机其他端口的站点之间将不会 产生冲突。因此,交换机隔离了每个端口的冲突域。 ●扩展距离交换机可以扩展LAN的距离。每个交换机端口可以连接不同的LAN,因此,每个端口 都可以达到不同LAN的技术所要求的最大距离,而与连接到其他交换机端口LAN的长度无关。 ●增加总容量在共享式LAN中,其容量由所有接入设备共享。而在交换式局域网中,由于交换机 的每个端口具有专用容量,交换式局域网总容量随着交换机的端口数量而增加。所以交换机提供 的数据数传输容量比共享式LAN大得多。 ●数据率灵活性对于共享式LAN,不同LAN采用不同数据率,但连接到同一共享式LAN的所有 设备必须使用同样的数据率。而对于交换式局域网,交换机的每个端口可以使用不同的数据率, 所以可以以不同数据率部署站点,非常灵活。

全国自学考试计算机网络技术试题及答案

全国高等教育自学考试计算机网络原理试题及答案 课程代码:04741 一、单项选择题(本大题共24小题,每小题1分,共24分) 在每小题列出的四个备选项中只有一个是符合题目要求的,请将其代码填写在题后的括号内。错选、多选或未选均无分。 1.由一组用户群构成、不需要基站、没有固定路由器的移动通信网络是( C ) A.蜂窝通信网 B.无线局域网 C.Ad hoc网络 D.虚拟专用网 2.广域网WAN一般采用( D ) A.“广播”传输方式 B.“无线”传输方式 C.“光纤”传输方式 D.“存储-转发”传输方式 3.采用集中式通信控制策略的网络拓扑是( A ) A.星形拓扑 B.总线拓扑 C.环形拓扑 D.网形拓扑 4.涉及数据及控制信息的格式、编码及信号电平的网络协议要素是( B ) A.语义 B.语法 C.定时 D.标准 5.下列关于OSI参考模型的描述中错误的是( B ) A.OSI的体系结构定义了一个七层模型 B.OSI仅是ISO制定的网络体系结构 C.OSI模型并非具体实现的描述 D.OSI中只有各种协议是可以实现的 6.目前使用最广泛的串行物理接口标准是( A ) A.EIA RS-232C B.EIA RS-422 C.EIA RS-423 D.EIA RS-449 7.当物理信道的可用带宽超过单个原始信号所需带宽时可采用的复用技术是( A ) A.FDM B.TDM C.WDM D.STDM 8.OSI模型中实现端到端流量控制的是( C ) A.数据链路层 B.网络层 C.传输层 D.应用层 9.在接收、发送双方仅需一个帧的缓冲存储空间的差错控制方法是( C ) A.选择重发策略 B.连续重发请求 C.空闲重发请求 D.Go-back-N策略 10.从滑动窗口的观点看,在选择重传协议中( D ) A.发送窗口=1,接收窗口=1 B.发送窗口>1,接收窗口=1 C.发送窗口=1,接收窗口>1 D.发送窗口>1,接收窗口>I 11.提供传输层及其以上各层之间协议转换的网间连接器是( D ) A.转发器 B.网桥 C.路由器 D.网关 12.Internet互连层的四个重要协议是IP、ARP、RARP和( C )

网络安全基础知识汇总

网络安全基础知识汇总 一、引论 提到网络安全,一般人们将它看作是信息安全的一个分支,信息安全是更加广义的一个概念:防止对知识、事实、数据或能力非授权使用、误用、篡改或拒绝使用所采取的措施,说白了,信息安全就是保护敏感重要的信息不被非法访问获取,以及用来进一步做非法的事情。网络安全具体表现在多台计算机实现自主互联的环境下的信息安全问题,主要表现为:自主计算机安全、互联的安全(实现互联的设备、通信链路、网络软件、网络协议)以及各种网络应用和服务的安全。这里提到了一些典型的网络安全问题,可以来梳理一下: 1.IP安全:主要的攻击方式有被动攻击的网络窃听,主动攻击的IP欺骗(报文伪造、篡改)和路由攻击(中间人攻击); 2.DNS安全:这个大家应该比较熟悉,修改DNS的映射表,误导用户的访问流量; 3.DoS攻击:单一攻击源发起的拒绝服务攻击,主要是占用网络资源,强迫目标崩溃,现在更为流行的其实是DDoS,多个攻击源发起的分布式拒绝攻击; 网络安全的三个基本属性:机密性、完整性与可用性,其实还可以加上可审性。机密性又叫保密性,主要是指控制信息的流出,

即保证信息与信息不被非授权者所获取与使用,主要防范措施是密码技术;完整性是指信息的可靠性,即信息不会被伪造、篡改,主要防范措施是校验与认证技术;可用性是保证系统可以正常使用。网络安全的措施一般按照网络的TCP/IP或者OSI的模型归类到各个层次上进行,例如数据链路层负责建立点到点通信,网络层负责路由寻径,传输层负责建立端到端的通信信道。 最早的安全问题发生在计算机平台,后来逐渐进入网络层次,计算机安全中主要由主体控制客体的访问权限,网络中则包含更加复杂的安全问题。现在网络应用发展如火如荼,电子政务、电子商务、电子理财迅速发展,这些都为应对安全威胁提出了挑战。 密码学在网络安全领域中的应用主要是机密性和身份认证,对称密码体制如DES,非对称密码体制如RSA,一般的做法是RSA保护DES密钥,DES负责信息的实际传输,原因在于DES 实现快捷,RSA相比占用更多的计算资源。 二、风险分析 风险分析主要的任务时对需要保护的资产及其受到的潜在威胁进行鉴别。首要的一步是对资产进行确定,包括物理资源(工作站、服务器及各种设备等)、知识资源(数据库、财务信息等)以及时间和信誉资源。第二步需要分析潜在的攻击源,如内部的员工,外部的敌对者等;第三步要针对以上分析指定折中的安全策略,因为安全措施与系统性能往往成反比。风险被定义为漏洞威胁,漏

网络基础 数据交换

网络基础数据交换 在数据通信系统中,当终端与计算机之间,或者计算机与计算机之间不是直通专线连接,而是要经过通信网的接续过程来建立连接的时候,那么两端系统之间的传输通路就是通过通信网络中若干节点转接而成的所谓“交换线路”。 在一种任意拓扑的数据通信网络中,通过网络节点的某种转接方式来实现从任一端系统到另一端系统之间接通数据通路的技术,就称为数据交换技术。 1.电路交换 电路交换方式多用于电话网络交换,它是在数据传输期间,数据源节点和目的节点之间有一条利用中间节点构成的专用物理连接线路,这条线路被通信双方独占,而不能被其他节点使用,直到数据传输结束。利用电路交换技术完成的数据传输要经历建立电路、传输数据和拆除电路三个阶段。 ●建立电路 建立电路是指当数据源节点向网络发送带目的节点地址的请求连接信号时,该信号先到达连接数据源节点的第一个中间交换节点,该节点根据请求中的目的节点地址,按路由选择算法,将请求传送到下一个中间交换节点;依次类推,直到目的节点。目的节点收到请求信号后,接受请求,从刚才的来路返回一个应答信号,此时,数据源节点与目的节点之间的通信电路即已建立。如果中间交换节点或目的节点没有空闲的物理线路可以使用时,整个线路的连接无法实现。 只有数据源节点和目的节点之间建立起物理线路之后,才能够进行数据传输。线路一旦被分配,在未释放之前,其他节点都无法使用该线路,即使该线路上没有数据传输。如图3-19所示,为电路交换示意图。 图3-19 电路交换示意图 数据源节点A需要发送数据到目的节点B,首先要经过中间交换节点1、2、4发送一个呼叫请求到目的节点B,从而建立起一个连接。节点1到节点4的路径是根据路由选择算法及是否可用等条件决定的。例如节点1选择通向节点2的线路,在这条线路上分配一个空闲信道,并发送一个与B相连的请求信息,此时,数据源节点A到节点2之间建立一条专用线路;然后,节点2再选择向节点4的路径,直至完成数据源节点A到目的节点B的连接。如果目的节点B正在连接别的节点而占用线路,则此次连接不成功,需要重新建立连接。 ●传输数据 在已经建立的物理线路基础上,两节点之间就可以进行数据传输。数据既可以从数据源节点向目的节点传送,也可以从目的节点向数据源节点传送。其中传输的数据可以是数字数据,也可以是模拟数据。在数据传输过程中,整个物理线路的资源仅用于本次通信。 ●拆除电路 数据源节点数据发送完毕,并且目的节点也接收完毕后,由一方提出拆除电路请求,拆除原来建立的电路,供其他用户使用。拆除电路信号必须传送到电路所经过的各个中间交换节点,以便重新分配资源。

计算机网络技术考试试题及答案要点

一、单选题(每小题1分,共20分) 1.调制解调技术主要用于下列哪种数据通信中 A、模拟信号传输模拟数据 B、模拟信号传输数字数据 C、数字信号传输数字数据 D、数字信号传输模拟信号2.下列哪种交换方法传输延迟最小? A、报文分组交换 B、报文交换 C、电路交换 D、各种方法都一样3.下列哪种交换方法使用了虚电路? A、报文分组交换 B、报文交换 C、电路交换 D、各种方法都一样4.虚电路方法在传输数据前 A、必须预先建立一条逻辑连接 B、不需要对信息进行分组 C、收发两站的发送接收设备必须同时可用 D、必须建立起专用的通信线路 5.在下列传输介质中,哪种介质的典型传输率最高? A、双绞线 B、同轴电缆 C、光纤 D、无线介质6.RS232C逻辑0的电平为 A、大于+3V B、小于-3V C、大于+15V D、小于-15V 7.两端用户传输文件,应属于下列OSI的哪一层处理? A、表示层 B、会话层 C、传输层 D、应用层 8.使用路径通过子网,应属于下OSI的哪一层处理? A、物理层 B、数据链路层 C、传输层 D、网络层9.OSI模型中,对话控制是哪个层次的功能? A、网络层 B、传输层 C、会话层 D、表示层10.管理计算机通信的规则称为: A、协议 B、介质 C、服务 D、网络操作系统 11.控制访问网络资源的软件称为 A、操作系统 B、工作站 C、客户机 D、外设12.Windows NT为管理用户帐号提供的使用程序叫做 A、服务器管理器 B、用户管理器 B、域用户管理器D、帐号管理器13.以下哪个IP地址属于C类地址? A、101.78.65.3 B、3.3.3.3 C、197.234.111.123 D、23.34.45.56 14,域名与下面哪个一一对应 A、物理地址 B、IP地址 C、网络 D、以上均错15.路由器运行于OSI模型的哪个层次? A、数据链路层 B、网络层 C、传输层 D、应用层16.IP协议提供哪种服务? A、无连接服务 B、面向连接的服务 C、虚电路服务 D、以上都不是17.DNS必须具有一个 A、动态IP地址 B、静态IP地址 C、动态计算机名 D、固定的计算机名

《计算机网络基础概述》述课稿

计算机网络基础概述》述课稿 各位评委老师好:今天我要述课的内容是“计算机网络基础概述” 。下面我将从教材、学情、教学目标、教学重点难点、教法与学法、教学过程六个方面进行分析说明。 、教材分析: 本节是中职《计算机应用基础》第六章第一节的内容。在当今信息时代网络无处不在,学生每天上网,但他们对网络专业知识了解甚少。网络作为计算机专业一个重要分支,知识性、实践性都很强。本章只是让学生对网络相关知识有一个初步认识,为以后网络技术的学习奠定基础, 同时起到抛砖引玉的作用。而本节又是本章的基础篇,将从网络定义、功能、拓扑结构、网络软件、网络硬件等方面引导学生全面了解网络,以便今后在使用网络时用专业知识去解释并探究。 、学情分析: 我的教学对象是职高计算机专业二年级学生,经过一年的学习已经熟悉计算机软件、硬件资源。学生大都上过Internet 网,熟悉其常用功能,在学校机房又用过局域网,但他们对网络专业知识了解不多。 本节内容理论性强,比较抽象,而职高学生普遍存在理解能力差,学习自主性差的特点,所以在教学中必须采取有效措施,充分调动他们的学习积极性,提升教学的有效性。 基于教材以及学情分析,我确定了本节的教学目标、教学重点、难点。 三、教学目标: 1).知识目标:理解计算机网络定义及其功能掌握局域网与广域网的特点认识局域网的 三种网络拓扑结构及其优缺点了解网络硬件在网络中的作用理解协议 2).能力要求:培养学生观察分析能力、概括总结能力、小组合作能力 3).德育目标:培养学生自主学习、探究学习的意识提升学生利用网络作为工具解决生 活问题的意识 四、教学重点、难点: 重点:计算机网络定义及功能局域网与广域网的特点三种拓扑结构及其优缺点网络常用硬件设备的名称及作用

计算机网络技术考试试题库含答案

计算机网络技术开始试题库 1单项选择题 1.1以下属于物理层的设备是(A) A. 中继器 B. 以太网交换机 C. 桥 D. 网关 1.2在以太网中,是根据_(B)__地址来区分不同的设备的. A. LLC地址 B. MAC地址 C. IP地址 D. IPX地址 1.3IEEE80 2.3u标准是指(B) A. 以太网 B. 快速以太网 C. 令牌环网 D. FDDI网 1.4下面哪种LAN 是应用CSMA/CD协议的(C) A、令牌环 B、FDDI C、ETHERNET D、NOVELL 1.5FDDI 使用的是___局域网技术。(C) A、以太网; B、快速以太网; C、令牌环; D、令牌总线。 1.6TCP 和UDP 协议的相似之处是(C) A、面向连接的协议 B、面向非连接的协议 C、传输层协议 D、以上均不对 1.7应用程序PING 发出的是_(C)_报文。 A、TCP 请求报文 B、TCP 应答报文 C、ICMP 请求报文 D、ICMP 应答报文 1.8小于___的TCP/UDP端口号已保留与现有服务一一对应,此数字以上的端口号可自由分配。(C) A、199 B、100 C、1024 D、2048 1.9当一台主机从一个网络移到另一个网络时,以下说法正确的是(B) A、必须改变它的IP 地址和MAC 地址 B、必须改变它的IP 地址,但不需改动MAC 地址 C、必须改变它的MAC 地址,但不需改动IP 地址 D、MAC 地址、IP 地址都不需改动 [IP协议—网络地址] 1.10IEEE80 2.5 标准是指(C) A、以太网 B、令牌总线网 C、令牌环网 D、FDDI 网 1.11ARP 协议的作用是(D) A、将端口号映射到IP 地址 B、连接IP 层和TCP 层 C、广播IP 地址 D、将IP 地址映射到第二层地址 1.1210BASE-T是指(C) A、粗同轴电缆 B、细同轴电缆 C、双绞线 D、光纤1.13如果要将两计算机通过双绞线直接连接,正确的线序是(C) A、1--1、2--2、3--3、4--4、5--5、6--6、7--7、8--8 B、1--2、2--1、3--6、4--4、5--5、6--3、7--7、8--8 C、1--3、2--6、3--1、4--4、5--5、6--2、7--7、8--8 D、两计算机不能通过双绞线直接连接 1.14帧中继的使用链路层协议是(C) A、LAPB B、LAPD C、LAPF D、HDLC 1.15在windows95/98 的dos 窗口下,能用以下命令察看主机的路由表(D) A、NETSTAT –R B、ARP -A C、TRACEROUTE D、ROUTE PRINT 1.16与10.110.1 2.29 mask 255.255.255.224 属于同一网段的主机IP 地址是(B) A、10.110.12.0 B、10.110.12.30 C、10.110.12.31 D、10.110.12.32 1.17某公司申请到一个C 类IP 地址,但要连接6 个的子公司,最大的一个子公司有26 台计算机,每个子公司在一个网段中,则子网掩码应设为(D)A、255.255.255.0 B、255.255.255.128 C、255.255.255.192 D、255.255.255.224 1.18224.0.0.5 代表的是___地址。(C) A、主机地址 B、网络地址 C、组播地址 D、广播地址 1.19路由选择协议位于(C.。 A. 物理层 B. 数据链路层 C. 网络层 D. 应用层 1.20在局域网中,MAC指的是( B)。 A. 逻辑链路控制子层 B. 介质访问控制子层 C. 物理层 D. 数据链路层 1.21255.255.255.224可能代表的是( C)。 A. 一个B类网络号 B. 一个C类网络中的广播 C. 一个具有子网的网络掩码 D. 以上都不是 1.22传输层可以通过(B )标识不同的应用。 A. 物理地址 B. 端口号 C. IP地址 D. 逻辑地址 1.23第二代计算机网络的主要特点是( A)。 A. 计算机-计算机网络 B. 以单机为中心的联机系统 C. 国际网络体系结构标准化 D. 各计算机制造厂商网络结构标准化